EUR-Lex Access to European Union law

This document is an excerpt from the EUR-Lex website

Document 32002R1360

Commission Regulation (EC) No 1360/2002 of 13 June 2002 adapting for the seventh time to technical progress Council Regulation (EEC) No 3821/85 on recording equipment in road transport (Text with EEA relevance)

Reglamento (CE) n° 1360/2002 de la Comisión, de 13 de junio de 2002, por el que se adapta por séptima vez al progreso técnico el Reglamento (CEE) n° 3821/85 del Consejo relativo al aparato de control en el sector de los transportes por carretera (Texto pertinente a efectos del EEE)

Reglamento (CE) n° 1360/2002 de la Comisión, de 13 de junio de 2002, por el que se adapta por séptima vez al progreso técnico el Reglamento (CEE) n° 3821/85 del Consejo relativo al aparato de control en el sector de los transportes por carretera (Texto pertinente a efectos del EEE)

OJ L 207, 5.8.2002, p. 1–252

(ES, DA, DE, EL, EN, FR, IT, NL, PT, FI, SV)

Special edition in Czech: Chapter 07 Volume 006 P. 279 - 530

Special edition in Estonian: Chapter 07 Volume 006 P. 279 - 530

Special edition in Latvian: Chapter 07 Volume 006 P. 279 - 530

Special edition in Lithuanian: Chapter 07 Volume 006 P. 279 - 530

Special edition in Hungarian Chapter 07 Volume 006 P. 279 - 530

Special edition in Maltese: Chapter 07 Volume 006 P. 279 - 530

Special edition in Polish: Chapter 07 Volume 006 P. 279 - 530

Special edition in Slovak: Chapter 07 Volume 006 P. 279 - 530

Special edition in Slovene: Chapter 07 Volume 006 P. 279 - 530

Special edition in Bulgarian: Chapter 07 Volume 010 P. 3 - 254

Special edition in Romanian: Chapter 07 Volume 010 P. 3 - 254

Special edition in Croatian: Chapter 07 Volume 018 P. 11 - 262

No longer in force, Date of end of validity: 28/02/2014; derogado por 32014R0165

No longer in force, Date of end of validity: 28/02/2014; derogado por 32014R0165

|

5.8.2002 |

ES |

Diario Oficial de la Unión Europea |

L 207/1 |

REGLAMENTO (CE) No 1360/2002 DE LA COMISIÓN

de 13 de junio de 2002

por el que se adapta por séptima vez al progreso técnico el Reglamento (CEE) no 3821/85 del Consejo relativo al aparato de control en el sector de los transportes por carretera

(Texto pertinente a efectos del EEE)

LA COMISIÓN DE LAS COMUNIDADES EUROPEAS,

Visto el Tratado constitutivo de la Comunidad Europea,

Visto el Reglamento (CEE) no 3821/85 del Consejo, de 20 de diciembre de 1985, relativo al aparato de control en el sector de los transportes por carretera (1), cuya última modificación la constituye el Reglamento (CE) no 2135/98 (2), y, en particular, sus artículos 17 y 18,

Considerando lo siguiente:

|

(1) |

Deben adaptarse al progreso técnico las disposiciones técnicas definidas en el anexo I B del Reglamento (CEE) no 3821/85, prestando especial atención a la seguridad general del sistema y a la interoperabilidad entre el aparato de control y las tarjetas de conductor. |

|

(2) |

La adaptación del aparato exige además una adaptación del anexo II del Reglamento (CEE) no 3821/85 que define las marcas y los certificados de homologación. |

|

(3) |

El Comité establecido por el artículo 18 del Reglamento (CE) no 3821/85 no emitió dictamen sobre las medidas previstas en la propuesta y, por tanto, la Comisión presentó al Consejo una propuesta sobre dichas medidas. |

|

(4) |

Dado que el plazo establecido en la letra b) del apartado 5 del artículo 18 del Reglamento (CEE) no 3821/85 ha expirado sin que el Consejo se haya pronunciado, incumbe a la Comisión adoptar tales medidas. |

HA ADOPTADO EL PRESENTE REGLAMENTO:

Artículo 1

El anexo del Reglamento (CE) no 2135/98 será sustituido por el anexo del presente Reglamento.

Artículo 2

El anexo II del Reglamento (CEE) no 3821/85 quedará modificado como sigue:

|

1) |

El primer párrafo del punto 1 del capítulo I quedará modificado como sigue:

|

|

2) |

El segundo párrafo del punto 1 del capítulo I quedará modificado como sigue:

|

|

3) |

El punto 2 del capítulo I quedará modificado como sigue:

|

|

4) |

En el capítulo II, después del título se añadirá el texto «PARA PRODUCTOS CONFORMES AL ANEXO I» |

|

5) |

Se añadirá el siguiente capítulo III: «III. FICHA DE HOMOLOGACIÓN PARA PRODUCTOS CONFORMES AL ANEXO I B El Estado que haya procedido a una homologación expedirá al solicitante un certificado de homologación, extendido de acuerdo con el siguiente modelo. Para la comunicación a los demás Estados miembros de las homologaciones concedidas o de las posibles retiradas, cada Estado miembro utilizará copias de dicho documento.

|

Artículo 3

El presente Reglamento entrará en vigor el vigésimo día siguiente al de su publicación en el Diario Oficial de las Comunidades Europeas.

El presente Reglamento será obligatorio en todos sus elementos y directamente aplicable en cada Estado miembro.

Hecho en Bruselas, el 13 de junio de 2002.

Por la Comisión

Loyola DE PALACIO

Vicepresidente

(1) DO L 370 de 31.12.1985, p. 8.

(2) DO L 274 de 9.10.1998, p. 1.

ANEXO

ANEXO I B

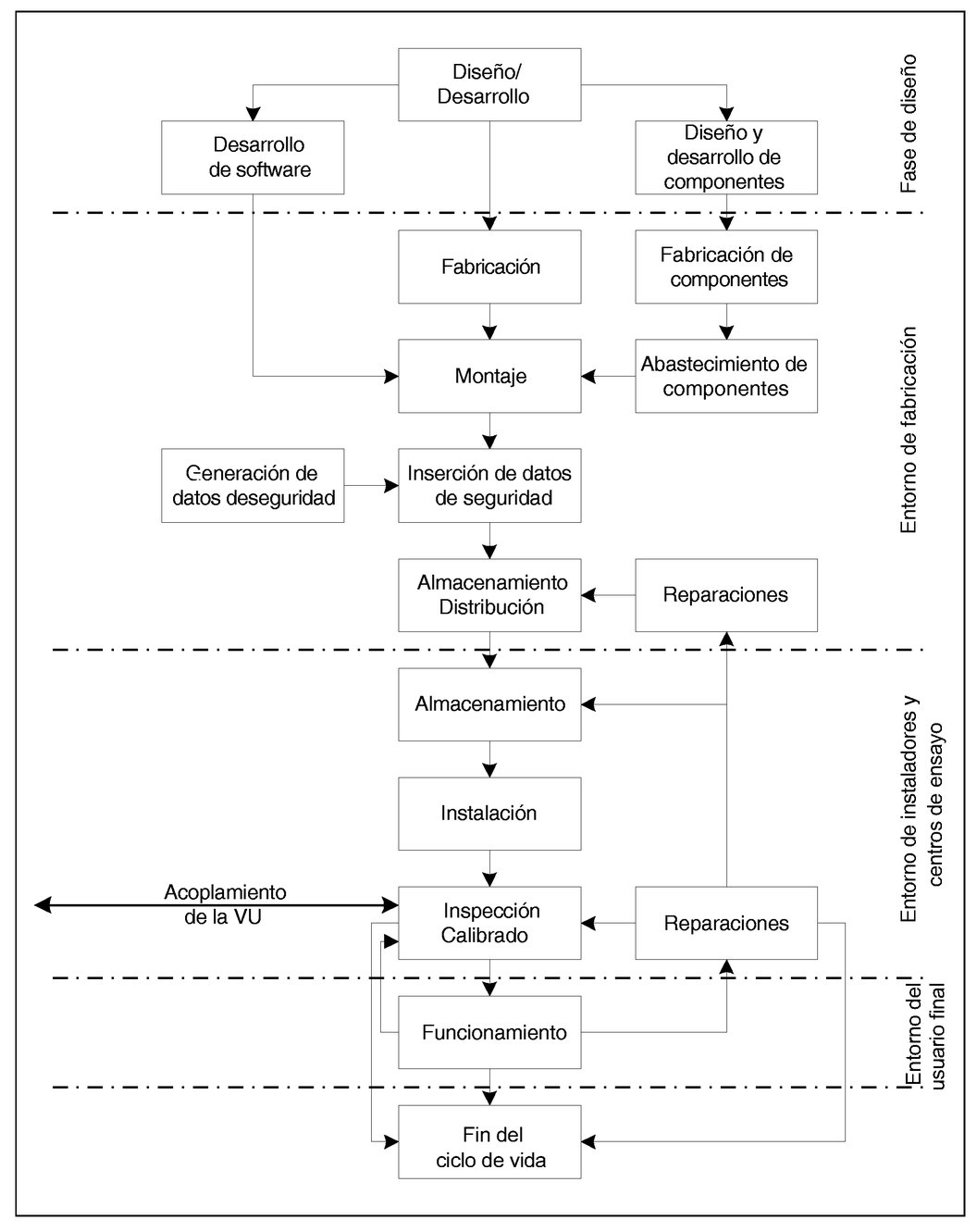

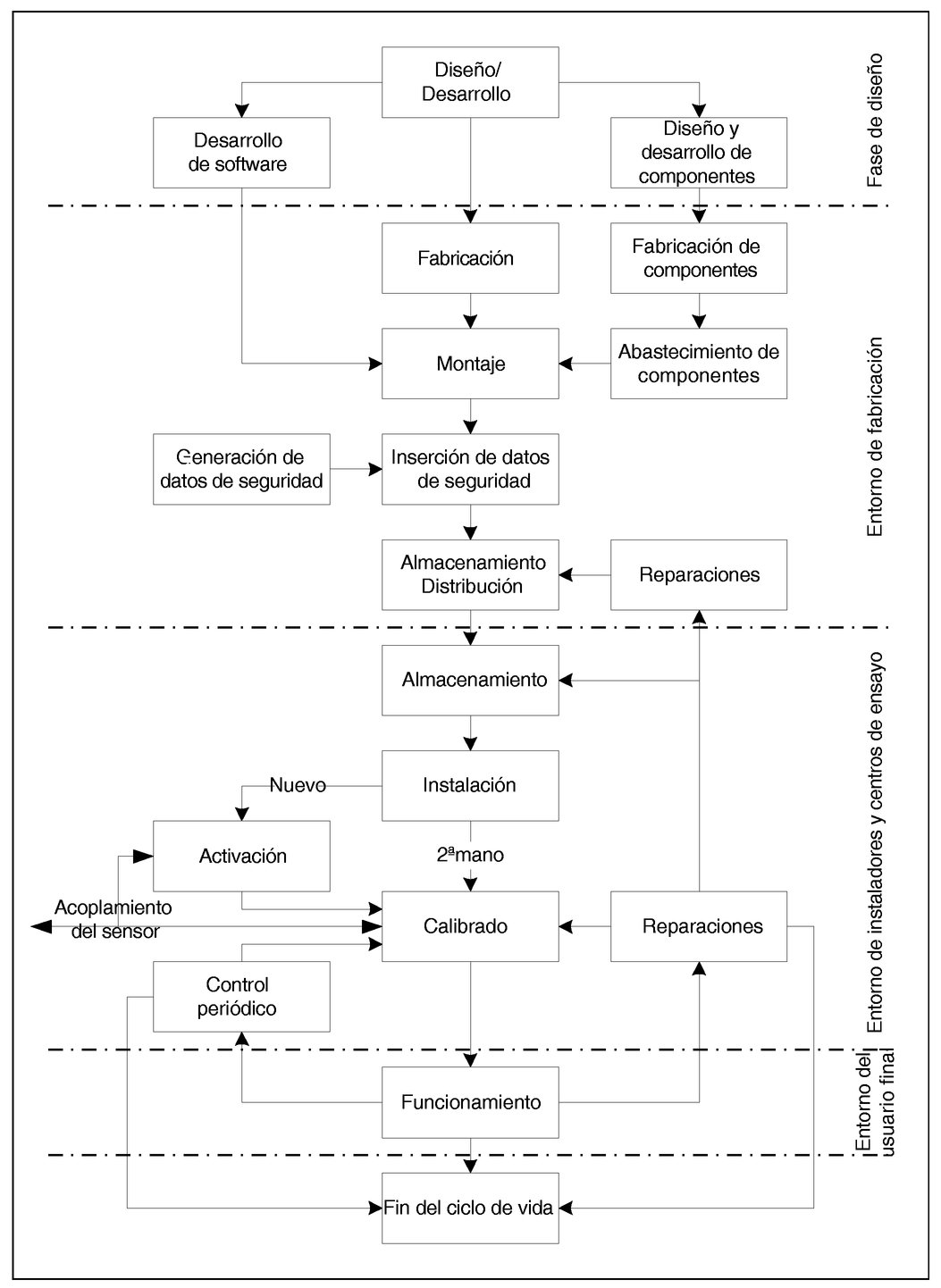

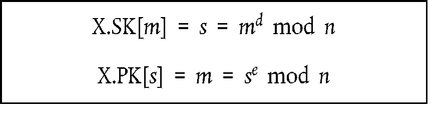

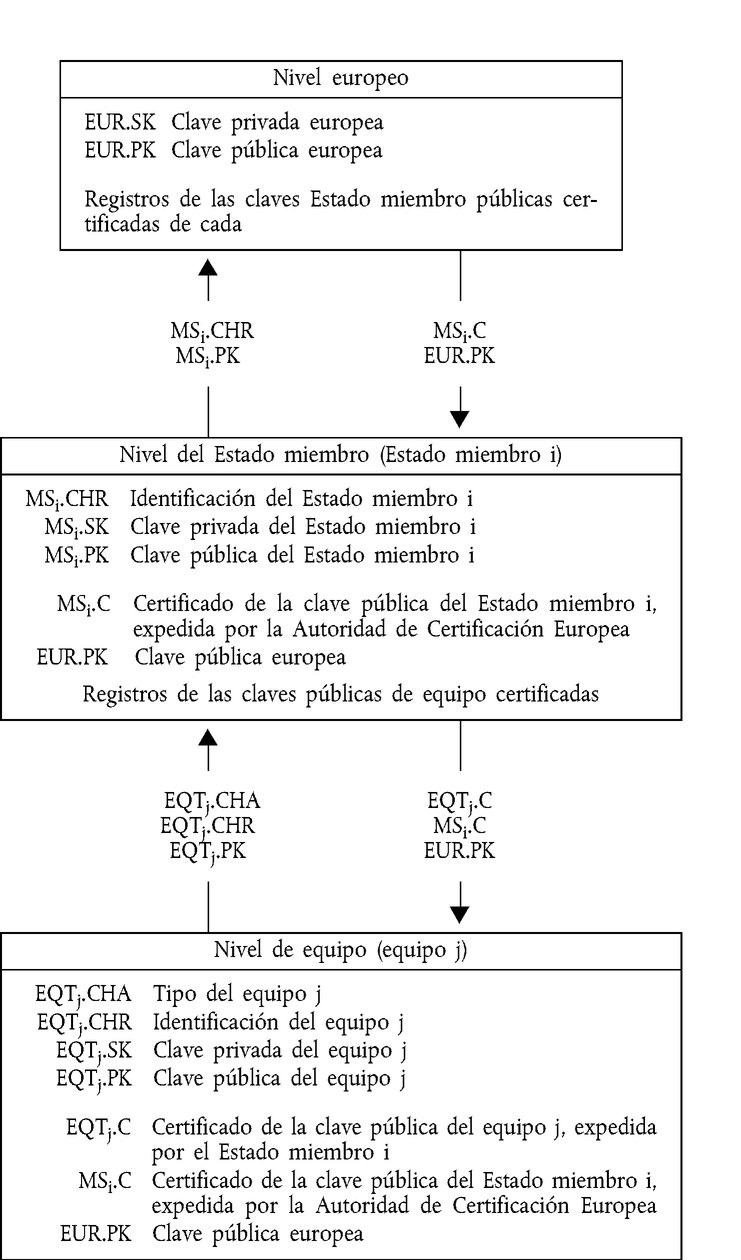

CONDICIONES DE FABRICACIÓN, ENSAYO, INSTALACIÓN Y CONTROL

A fin de preservar la interoperabilidad del software de los equipos definidos en el presente anexo, se han mantenido en la lengua original de redacción del texto, es decir, en inglés, algunas siglas, términos o expresiones de programación informática. En ocasiones se han añadido traducciones literales, entre paréntesis y a título informativo, detrás de algunas de estas expresiones, con el fin de facilitar su comprensión.

ÍNDICE

|

I. |

DEFINICIONES | 8 |

|

II. |

CARACTERÍSTICAS GENERALES Y FUNCIONES DEL APARATO DE CONTROL | 12 |

|

1. |

Características generales | 12 |

|

2. |

Funciones | 12 |

|

3. |

Modos de funcionamiento | 13 |

|

4. |

Seguridad | 14 |

|

III. |

CONDICIONES DE FABRICACIÓN Y FUNCIONAMENTO DEL APARATO DE CONTROL | 14 |

|

1. |

Control de la inserción y extración de las tarjetas | 14 |

|

2. |

Medición de la velocidad y la distancia | 14 |

|

2.1. |

Medición de la distancia recorrida | 15 |

|

2.2. |

Medición de la velocidad | 15 |

|

3. |

Medición de la hora | 15 |

|

4. |

Supervisión de las actividades del conductor | 16 |

|

5. |

Supervisión del régimen de conducción | 16 |

|

6. |

Entradas manuales de los conductores | 16 |

|

6.1. |

Entrada de los lugares donde comienzan o terminan los períodos de trabajo diarios | 16 |

|

6.2. |

Entrada manual de las actividades del conductor | 16 |

|

6.3. |

Entrada de condiciones específicas | 18 |

|

7. |

Gestión de los bloqueos introducidos por la empresa | 18 |

|

8. |

Supervisión de las actividades de control | 18 |

|

9. |

Detección de incidentes o fallos | 18 |

|

9.1. |

Incidente “Inserción de una tarjeta no válida” | 18 |

|

9.2. |

Incidente “Conflicto de tarjetas” | 19 |

|

9.3. |

Incidente “Solapamiento temporal” | 19 |

|

9.4. |

Incidente “Conducción sin tarjeta adecuada” | 19 |

|

9.5. |

Incidente “Inserción de tarjeta durante la conducción” | 19 |

|

9.6. |

Incidente “Error al cerrar la última sesión de la tarjeta” | 19 |

|

9.7. |

Incidente “Exceso de velocidad” | 19 |

|

9.8. |

Incidente “Interrupción del suministro eléctrico” | 20 |

|

9.9. |

Incidente “Error de datos de movimiento” | 20 |

|

9.10. |

Incidente “Intento de violación de la seguridad” | 20 |

|

9.11. |

Fallo “Tarjeta” | 20 |

|

9.12. |

Fallo “Aparato de control” | 20 |

|

10. |

Autodiagnóstico y comprobaciones automáticas | 20 |

|

11. |

Lectura de datos de la memoria | 21 |

|

12. |

Registro y almacenamiento de datos en la memoria | 21 |

|

12.1. |

Datos de identificación de los equipos | 21 |

|

12.1.1. |

Datos de identificación de la unidad intravehicular | 21 |

|

12.1.2. |

Datos de identificación del sensor de movimiento | 22 |

|

12.2. |

Elementos de seguridad | 22 |

|

12.3. |

Datos de inserción y extracción de la tarjeta del conductor | 22 |

|

12.4. |

Datos sobre la actividad del conductor | 23 |

|

12.5. |

Lugares donde comienzan o terminan los períodos de trabajo diarios | 23 |

|

12.6. |

Datos del cuentakilómetros | 23 |

|

12.7. |

Datos pormenorizados sobre la velocidad | 23 |

|

12.8. |

Datos sobre incidentes | 23 |

|

12.9. |

Datos sobre fallos | 25 |

|

12.10. |

Datos de calibrado | 26 |

|

12.11. |

Datos de ajuste de la hora | 26 |

|

12.12. |

Datos sobre actividades de control | 26 |

|

12.13. |

Datos sobre los bloqueos introducidos por las empresas | 27 |

|

12.14. |

Datos sobre actividades de transferencia | 27 |

|

12.15. |

Datos sobre condiciones específicas | 27 |

|

13. |

Lectura de las tarjetas de tacógrafo | 27 |

|

14. |

Registro y almacenamiento de datos en las tarjetas de tacógrafo | 27 |

|

15. |

Visualización | 28 |

|

15.1 |

Contenido de la pantalla por defecto | 28 |

|

15.2. |

Visualización de advertencias | 29 |

|

15.3. |

Acceso a los menús | 29 |

|

15.4. |

Otras informaciones en pantalla | 29 |

|

16. |

Impresión | 29 |

|

17. |

Advertencias | 30 |

|

18. |

Transferencia de datos a medios externos | 31 |

|

19. |

Envío de datos a dispositivos externos adicionales | 31 |

|

20. |

Calibrado | 32 |

|

21. |

Ajuste de la hora | 32 |

|

22. |

Características de funcionamiento | 32 |

|

23. |

Materiales | 32 |

|

24. |

Inscripciones | 33 |

|

IV. |

CONDICIONES DE FABRICACIÓN Y FUNCIONAMIENTO DE LAS TARJETAS DE TACÓGRAFO | 33 |

|

1. |

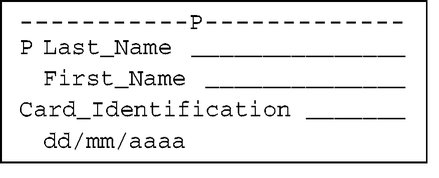

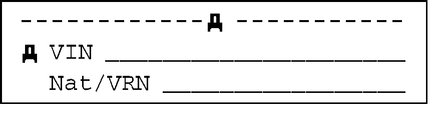

Datos visibles | 33 |

|

2. |

Seguridad | 36 |

|

3. |

Normas | 36 |

|

4. |

Especificaciones ambientales y eléctricas | 36 |

|

5. |

Almacenamiento de datos | 36 |

|

5.1. |

Identificación de la tarjeta y datos de seguridad | 37 |

|

5.1.1. |

Identificación de la aplicación | 37 |

|

5.1.2. |

Identificación del chip | 37 |

|

5.1.3. |

Identificación de la tarjeta CI | 37 |

|

5.1.4. |

Elementos de seguridad | 37 |

|

5.2. |

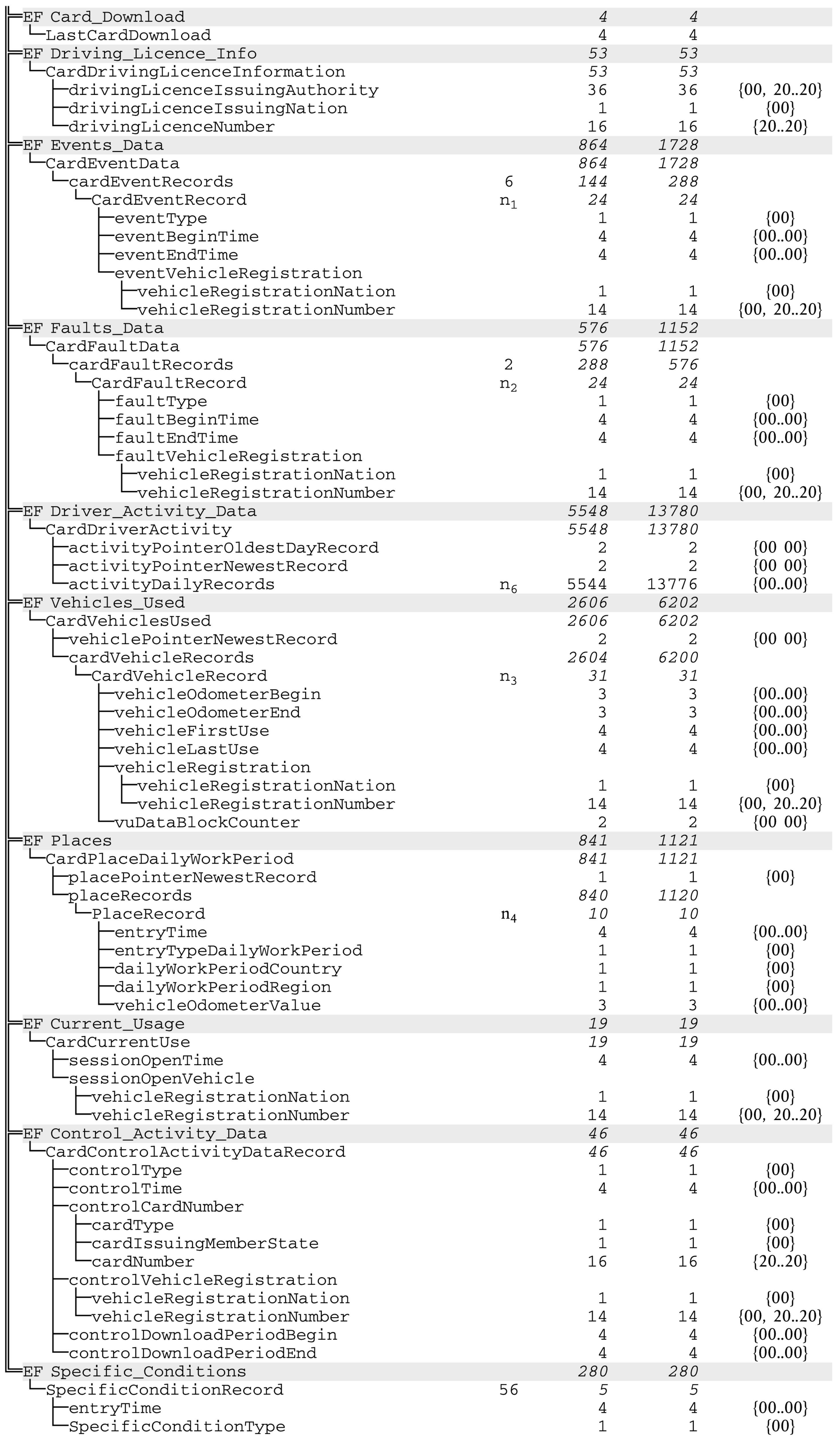

Tarjeta del condutor | 37 |

|

5.2.1. |

Identificación de la tarjeta | 37 |

|

5.2.2. |

Identificación del titular de la tarjeta | 38 |

|

5.2.3. |

Información sobre el permiso de conducir | 38 |

|

5.2.4. |

Datos sobre vehículos empleados | 38 |

|

5.2.5. |

Datos sobre la actividad del conductor | 38 |

|

5.2.6. |

Lugares donde comienzan o terminan los períodos de trabajo diarios | 39 |

|

5.2.7. |

Datos sobre incidentes | 39 |

|

5.2.8. |

Datos sobre fallos | 40 |

|

5.2.9. |

Datos sobre actividades de control | 40 |

|

5.2.10. |

Datos de la sesión | 40 |

|

5.2.11. |

Datos sobre condiciones específicas | 40 |

|

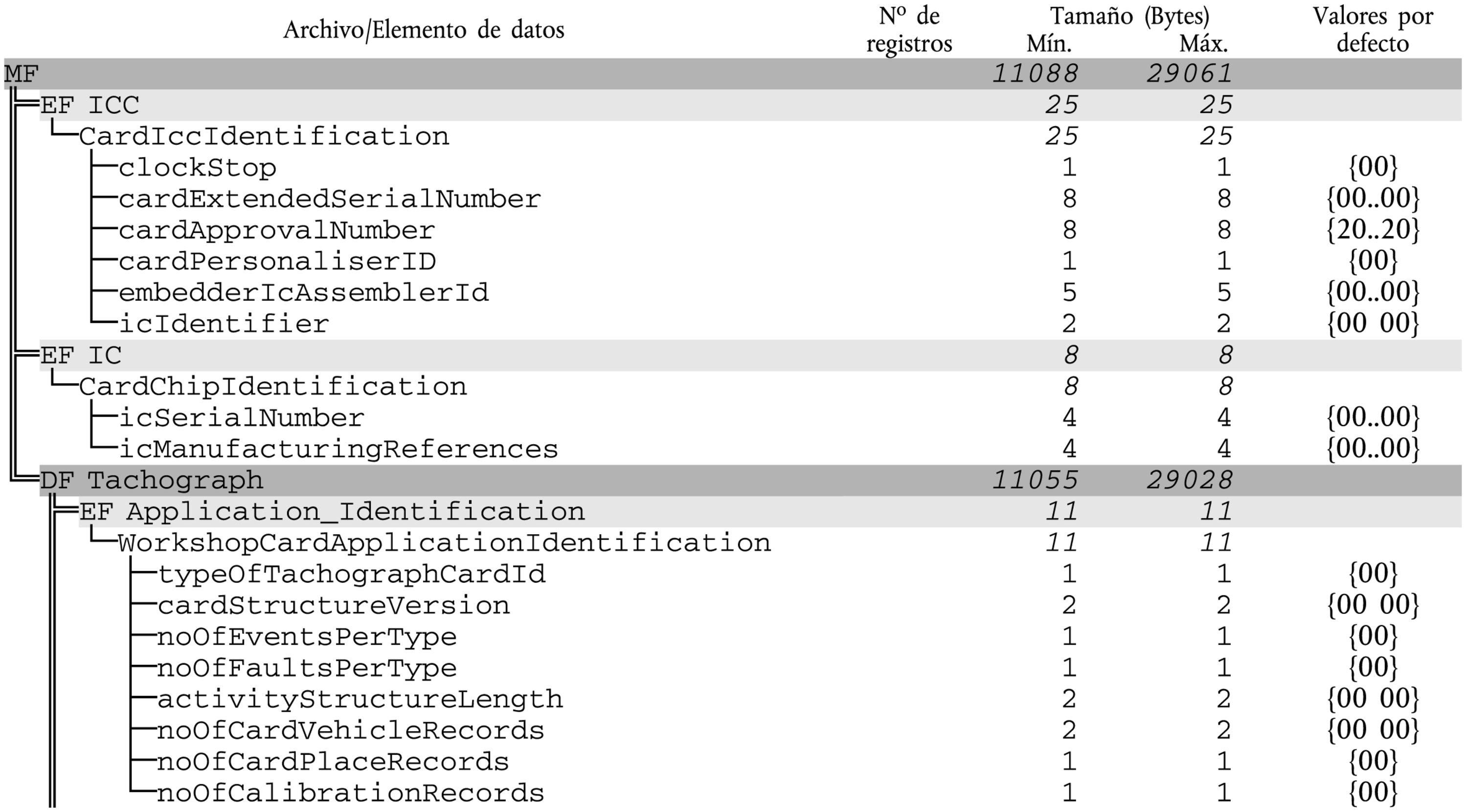

5.3. |

Tarjeta del centro de ensayo | 41 |

|

5.3.1. |

Elementos de seguridad | 41 |

|

5.3.2. |

Identificación de la tarjeta | 41 |

|

5.3.3. |

Identificación del titular de la tarjeta | 41 |

|

5.3.4. |

Datos sobre vehículos empleados | 41 |

|

5.3.5. |

Datos sobre la actividad del conductor | 41 |

|

5.3.6. |

Datos sobre el comienzo y el final de los períodos de trabajo diarios | 41 |

|

5.3.7. |

Datos sobre fallos e incidentes | 41 |

|

5.3.8. |

Datos sobre actividades de control | 41 |

|

5.3.9. |

Datos de calibrado y de ajuste de la hora | 42 |

|

5.3.10. |

Datos sobre condiciones específicas | 42 |

|

5.4. |

Tarjeta de control | 42 |

|

5.4.1. |

Identificación de la tarjeta | 42 |

|

5.4.2. |

Identificación del titular de la tarjeta | 42 |

|

5.4.3. |

Datos sobre actividades de control | 42 |

|

5.5. |

Tarjeta de la empresa | 43 |

|

5.5.1. |

Identificación de la tarjeta | 43 |

|

5.5.2. |

Identificación del titular de la tarjeta | 43 |

|

5.5.3. |

Datos sobre la actividad de la empresa | 43 |

|

V. |

INSTALACIÓN DEL APARATO DE CONTROL | 43 |

|

1. |

Instalación | 43 |

|

2. |

Placa de instalación | 44 |

|

3. |

Precintos | 44 |

|

VI. |

VERIFICACIONES, CONTROLES Y REPARACIONES | 45 |

|

1. |

Aprobación de instaladores o centros de ensayo | 45 |

|

2. |

Verificación de instrumentos nuevos o reparados | 45 |

|

3. |

Inspección de la instalación | 45 |

|

4. |

Controles periódicos | 45 |

|

5. |

Determinación de errores | 46 |

|

6. |

Reparaciones | 46 |

|

VII. |

EXPEDICIÓN DE TARJETAS | 46 |

|

VIII. |

HOMOLOGACIÓN DEL APARATO DE CONTROL Y DE LAS TARJETAS DE TACÓGRAFO | 46 |

|

1. |

Generalidades | 46 |

|

2. |

Certificado de seguridad | 47 |

|

3. |

Certificado funcional | 47 |

|

4. |

Certificado de interoperabilidad | 47 |

|

5. |

Certificado de homologación del modelo | 48 |

|

6. |

Procedimiento de excepción: primeros certificados de interoperabilidad | 48 |

|

Apéndice 1. |

Diccionario de datos |

|

Apéndice 2. |

Especificación de las tarjetas de tacógrafo |

|

Apéndice 3. |

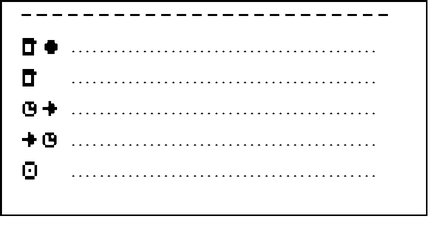

Pictograms |

|

Apéndice 4. |

Documentos impresos |

|

Apéndice 5. |

Pantalla |

|

Apéndice 6. |

Interfaces externas |

|

Apéndice 7. |

Protocolos de transferencia de datos |

|

Apéndice 8. |

Protocolo de calibrado |

|

Apéndice 9. |

HOMOLOGACIÓN — RELACIÓN DE PRUEBAS MÍNIMAS EXIGIDAS |

|

Apéndice 10. |

OBJETIVOS GENÉRICOS DE SEGURIDAD |

|

Apéndice 11. |

MECANISMO DE SEGURIDAD COMUNES |

I. DEFINICIONES

A los efectos del presente anexo, se entenderá por:

a) Activación : La fase en que el aparato de control pasa a ser totalmente operativo y realiza todas sus funciones, incluidas las de seguridad.

La activación de un aparato de control exige el uso de una tarjeta del centro de ensayo y la introducción del código PIN correspondiente.

b) Autentificación : Una función con la que se establece y verifica una identidad.

c) Autenticidad : La propiedad de que una información proceda de alguien cuya identidad pueda verificarse.

d) Autodiagnóstico (BIT) : Prueba que se lleva a cabo a petición del operario o por orden de un equipo externo.

e) Día civil : Un día comprendido entre las 00.00 y las 24.00 horas. Todos los días se referirán al tiempo universal coordinado.

f) Calibrado : La actualización o confirmación de parámetros del vehículo que van a guardarse en la memoria. Dichos parámetros incluyen la identificación del vehículo (VIN, VRN y Estado miembro donde se matriculó) y sus características [w, k, l, tamaño de los neumáticos, valor de ajuste del dispositivo limitador de la velocidad (en su caso), hora real correspondiente al tiempo universal coordinado, lectura actual del cuentakilómetros].

Para calibrar un aparato de control se precisa una tarjeta del centro de ensayo.

g) Número de tarjeta : Una secuencia de 16 caracteres alfanuméricos que identifican una tarjeta de tacógrafo en un Estado miembro. El número de tarjeta incluye un índice consecutivo (en su caso), un índice de sustitución y un índice de renovación.

Por consiguiente, cada tarjeta se identifica con el código del Estado miembro que la asigna y con el número de la propia tarjeta.

h) Índice consecutivo de la tarjeta : El 14o carácter alfanumérico del número de la tarjeta. Este carácter sirve para diferenciar las distintas tarjetas asignadas a una empresa o a un organismo con derecho a utilizar varias tarjetas de tacógrafo. La empresa o el organismo se identifica con los 13 primeros caracteres del número de la tarjeta.

i) Índice de renovación de la tarjeta : El 16o carácter alfanumérico del número de la tarjeta. Este carácter se incrementa en una unidad cada vez que se renueva la tarjeta de tacógrafo.

j) Índice de sustitución de la tarjeta : El 15o carácter alfanumérico del número de la tarjeta. Este carácter se incrementa en una unidad cada vez que se sustituye la tarjeta de tacógrafo.

k) Coeficiente característico del vehículo : La característica numérica que da el valor de la señal de salida emitida por la pieza prevista en el vehículo para su conexión con el aparato de control (toma de salida de la caja de cambio en algunos casos, rueda del vehículo en otros casos), cuando el vehículo recorre la distancia de 1 km, medida en condiciones normales de ensayo (véase el capítulo VI.5). El coeficiente característico se expresa en impulsos por kilómetro (w = … imp/km).

l) Tarjeta de la empresa : Una tarjeta de tacógrafo asignada por las autoridades de los Estados miembros al propietario de vehículos provistos del aparato de control.

Esta tarjeta identifica a la empresa y permite visualizar, transferir e imprimir la información que se encuentre almacenada en el aparato o aparatos de control instalado(s) por esa empresa.

m) Constante del aparato de control : La característica numérica que da el valor de la señal de entrada necesaria para obtener la indicación y el registro de una distancia recorrida en 1 km; dicha constante deberá expresarse en impulsos por kilómetro (k = … imp/km).

n) Período de conducción continuo (contabilizado por el aparato de control) (1) : Los tiempos de conducción acumulados de un conductor en particular, contados desde el momento en que terminara su último período de DISPONIBILIDAD o PAUSA/DESCANSO o período INDETERMINADO (2)de 45 minutos o más (este período puede haberse dividido en varias pausas de 15 minutos o más). Para calcular este tiempo se tienen en cuenta las actividades anteriores que han quedado registradas en la tarjeta del conductor. Si el conductor no ha introducido su tarjeta, los cálculos se basan en los registros de la memoria correspondientes al período en que no estuvo introducida la tarjeta, y en los registros de la ranura que corresponda.

o) Tarjeta de control : Una tarjeta de tacógrafo asignada por las autoridades de los Estados miembros a las autoridades de control competentes en cada país.

La tarjeta de control identifica al organismo de control y posiblemente al agente encargado del control y permite acceder a la información almacenada en la memoria o en las tarjetas de conductor a efectos de su lectura, impresión o transferencia.

p) Tiempo de descanso acumulado (contabilizado por el aparato de control) (1) : El tiempo de descanso acumulado, referido a un conductor en particular, se calcula a partir de los períodos de DISPONIBILIDAD actual acumulados o los tiempos de PAUSA/DESCANSO o los períodos INDETERMINADOS (2) de 15 minutos o más, contados desde el momento en que terminara su último período de DISPONIBILIDAD o PAUSA/DESCANSO o período INDETERMINADO (2) de 45 minutos o más (este período puede haberse dividido en varias pausas de 15 minutos o más).

Para calcular este tiempo se tienen en cuenta las actividades anteriores que han quedado registradas en la tarjeta del conductor. Los cálculos no incluyen los períodos indeterminados que tengan una duración negativa (comienzo del período indeterminado > final del período indeterminado) a consecuencia de un solapamiento temporal entre dos aparatos de control distintos.

Si el conductor no ha introducido su tarjeta, los cálculos se basan en los registros de la memoria correspondientes al período en que no estuvo introducida la tarjeta, y en los registros de la ranura que corresponda.

q) Memoria de datos : Un dispositivo de almacenamiento electrónico incorporado en el aparato de control.

r) Firma digital : Datos adjuntos o una transformación criptográfica de un bloque de datos que permite al destinatario comprobar la autenticidad e integridad de dicho bloque.

s) Transferencia : La copia, junto con la firma digital, de una parte o de la totalidad de un conjunto de datos almacenados en la memoria del vehículo o en la memoria de una tarjeta de tacógrafo.

La transferencia no podrá modificar ni borrar ninguno de los datos almacenados.

t) Tarjeta de conductor : Una tarjeta de tacógrafo asignada por las autoridades de los Estados miembros a conductores individuales.

Esta tarjeta identifica al conductor y permite almacenar datos sobre su actividad.

u) Circunferencia efectiva de los neumáticos de las ruedas : La media de las distancias recorridas por cada una de las ruedas que arrastran el vehículo (ruedas motrices) al realizar una rotación completa. La medida de dichas distancias deberá hacerse en condiciones normales de ensayo (capítulo VI.5) y se expresará en la forma “l = … mm”. Los fabricantes de los vehículos podrán sustituir la medición de estas distancias por un cálculo teórico que tenga en cuenta el reparto del peso sobre los ejes, con el vehículo descargado y en condiciones normales de marcha (3). Los métodos de dicho cálculo teórico se someterán a la aprobación de una autoridad competente del Estado miembro que corresponda.

v) Incidente : Operación anormal detectada por el aparato de control y que puede deberse a un intento de fraude.

w) Fallo : Operación anormal detectada por el aparato de control y que puede deberse a un fallo de funcionamiento.

x) Instalación : Montaje del aparato de control en un vehículo.

y) Sensor de movimiento : Parte del aparato de control que ofrece una señal representativa de la velocidad del vehículo o la distancia recorrida.

z) Tarjeta no válida : Una tarjeta que está defectuosa, no ha superado la autentificación inicial, no ha alcanzado todavía la fecha de comienzo de validez, o ha sobrepasado la fecha de caducidad.

aa) Fuera de ámbito : Cuando el uso del aparato de control no es obligatorio, de conformidad con lo dispuesto en el Reglamento (CEE) no 3820/85 del Consejo.

bb) Exceso de velocidad : Rebasamiento de la velocidad autorizada para el vehículo. Se define como un período de más de 60 segundos durante el cual la velocidad del vehículo, medida por el aparato de control, sobrepasa el valor de ajuste del dispositivo limitador de la velocidad, regulado con arreglo a la Directiva 92/6/CEE del Consejo, de 10 de febrero de 1992, relativa a la instalación y a la utilización de dispositivos de limitación de velocidad en determinadas categorías de vehículos de motor en la Comunidad (4).

cc) Control periódico : Conjunto de operaciones con las que se comprueba que el aparato de control funciona correctamente y que sus valores de ajuste corresponden a los parámetros del vehículo.

dd) Impresora : Componente del aparato de control que permite imprimir los datos almacenados.

ee) Aparato de control : La totalidad del aparato destinado a ser instalado en vehículos de carretera, para indicar, registrar y almacenar automática o semiautomáticamente datos acerca de la marcha de dichos vehículos y de determinados tiempos de trabajo de sus conductores.

ff) Renovación : Asignación de una nueva tarjeta de tacógrafo cuando la tarjeta existente alcanza su fecha de caducidad o se ha devuelto a la autoridad emisora por un fallo de funcionamiento. La renovación implica siempre la certeza de que no coexistirán dos tarjetas válidas.

gg) Reparación : Reparación de un sensor de movimiento o de una unidad intravehicular que precisa ser abierta, desconectada de su fuente de alimentación o desconectada de otros componentes del aparato de control.

hh) Sustitución : Emisión de una tarjeta de tacógrafo en sustitución de una tarjeta existente que se haya declarado perdida, robada o defectuosa y que no se haya devuelto a la autoridad emisora. La sustitución implica siempre el riesgo de que coexistan dos tarjetas válidas.

ii) Certificación de seguridad : Procedimiento por el que un organismo de certificación ITSEC (5) garantiza que el aparato de control (o componente) o la tarjeta de tacógrafo que se investiga cumple los requisitos de seguridad definidos en el apéndice 10 Objetivos genéricos de seguridad.

jj) Comprobación automática : Comprobación que realiza de manera cíclica y automática el aparato de control para detectar posibles fallos.

kk) Tarjeta de tacógrafo : Tarjeta inteligente que se utiliza con el aparato de control. Las tarjetas de tacógrafo comunican al aparato de control la identidad (o el grupo de identidad) del titular y además permiten la transferencia y el almacenamiento de datos. Las tarjetas de tacógrafo pueden ser de varios tipos:

|

— |

tarjeta de conductor, |

|

— |

tarjeta de control, |

|

— |

tarjeta del centro de ensayo, |

|

— |

tarjeta de la empresa. |

ll) Homologación : Procedimiento por el que un Estado miembro certifica que el aparato de control (o componente) o la tarjeta de tacógrafo que se investiga cumple los requisitos del presente Reglamento.

mm) Tamaño de los neumáticos : Designación de las dimensiones de los neumáticos (ruedas motrices externas) con arreglo a la Directiva 92/23/CEE del Consejo (6).

nn) Identificación del vehículo : Números que identifican el vehículo: número de matrícula (VRN), Estado miembro donde está matriculado, y número de bastidor (VIN) (7).

oo) Unidad intravehicular (VU) : El aparato de control, excepto el sensor de movimiento y los cables que conectan dicho sensor. Puede tratarse de una sola unidad o de varias unidades repartidas por el vehículo, siempre que cumplan los requisitos de seguridad del presente Reglamento.

pp) Semana (a efectos de cálculo en el aparato de control) : El período que va de las 00.00 horas de un lunes a las 24.00 horas de un domingo, referido al tiempo universal coordinado.

qq) Tarjeta del centro de ensayo : Una tarjeta de tacógrafo asignada por las autoridades de un Estado miembro a un fabricante de aparatos de control, a un instalador, a un fabricante de vehículos o a un centro de ensayo, y aprobada por ese Estado miembro.

La tarjeta del centro de ensayo identifica al titular y permite probar, calibrar o transferir el aparato de control.

II. CARACTERÍSTICAS GENERALES Y FUNCIONES DEL APARATO DE CONTROL

000

Todo vehículo que lleve instalado un aparato de control conforme a lo dispuesto en el presente anexo debe incorporar además un indicador de velocidad y un cuentakilómetros. Estas funciones pueden estar incluidas en el aparato de control.

1. Características generales

El aparato de control sirve para registrar, almacenar, visualizar, imprimir y enviar datos relacionados con las actividades del conductor.

001

El aparato de control incluye cables, un sensor de movimiento y una unidad intravehicular.

002

La unidad intravehicular incluye una unidad de proceso, una memoria de datos, un reloj en tiempo real, dos dispositivos de interfaz para tarjeta inteligente (conductor y segundo conductor), una impresora, una pantalla, un avisador luminoso, un conector de calibrado/transferencia y accesorios para la entrada de datos por parte del usuario.

El aparato de control puede estar conectado a otros dispositivos mediante conectores adicionales.

003

Ninguna función o dispositivo, homologado o no, que se incluya o se conecte al aparato de control deberá interferir ni ser capaz de interferir con el funcionamiento correcto y seguro del aparato de control ni con lo dispuesto en el presente Reglamento.

Los usuarios del aparato de control se identifican a sí mismos con las tarjetas de tacógrafo.

004

El aparato de control proporciona derechos de acceso selectivo a los datos y funciones según el tipo o la identidad del usuario.

El aparato de control registra y almacena datos en su memoria y en las tarjetas de tacógrafo.

El registro y almacenamiento de datos se ajustan a lo dispuesto en la Directiva 95/46/CE del Parlamento Europeo y del Consejo, de 24 de octubre de 1995, relativa a la protección de las personas físicas en lo que respecta al tratamiento de datos personales y a la libre circulación de estos datos (1).

2. Funciones

005

El aparato de control deberá garantizar las funciones siguientes:

|

— |

control de la inserción y extracción de las tarjetas, |

|

— |

medición de la velocidad y la distancia, |

|

— |

medición de la hora, |

|

— |

supervisión de las actividades del conductor, |

|

— |

supervisión del régimen de conducción, |

|

— |

entradas manuales de los conductores:

|

|

— |

gestión de los bloqueos introducidos por la empresa, |

|

— |

supervisión de las actividades de control, |

|

— |

detección de incidentes o fallos, |

|

— |

autodiagnóstico y comprobaciones automáticas, |

|

— |

lectura de los datos almacenados en la memoria, |

|

— |

registro y almacenamiento de datos en la memoria, |

|

— |

lectura de las tarjetas de tacógrafo, |

|

— |

registro y almacenamiento de datos en las tarjetas de tacógrafo, |

|

— |

visualización, |

|

— |

impresión, |

|

— |

advertencias, |

|

— |

transferencia de datos a medios externos, |

|

— |

envío de datos a dispositivos externos adicionales, |

|

— |

calibrado, |

|

— |

ajuste de la hora. |

3. Modos de funcionamiento

006

El aparato de control deberá tener cuatro modos de funcionamiento:

|

— |

modo operativo, |

|

— |

modo de control, |

|

— |

modo de calibrado, |

|

— |

modo de empresa. |

007

El aparato de control pasará al siguiente modo de funcionamiento según las tarjetas de tacógrafo válidas que se inserten en los dispositivos de interfaz:

|

Modo de funcionamiento |

Ranura del conductor |

|||||

|

Sin tarjeta |

Tarjeta del conductor |

Tarjeta de control |

Tarjeta del centro de ensayo |

Tarjeta de la empresa |

||

|

Ranura del segundo conductor |

Sin tarjeta |

operativo |

operativo |

de control |

de calibrado |

de empresa |

|

Tarjeta del conductor |

operativo |

operativo |

de control |

de calibrado |

de empresa |

|

|

Tarjeta de control |

de control |

de control |

de control (*) |

operativo |

operativo |

|

|

Tarjeta del centro de ensayo |

de calibrado |

de calibrado |

operativo |

de calibrado (*) |

operativo |

|

|

Tarjeta de la empresa |

de empresa |

de empresa |

operativo |

operativo |

de empresa (*) |

|

009

El aparato de control no tendrá en cuenta las tarjetas no válidas que se inserten, excepto si se visualizan, imprimen o transfieren los datos almacenados en una tarjeta caducada, cosa que deberá ser posible.

010

Todas las funciones enumeradas en el apartado II.2. estarán disponibles en cualquier modo de funcionamiento, con las siguientes excepciones:

|

— |

la función de calibrado sólo está disponible en el modo de calibrado, |

|

— |

la función de ajuste de la hora tiene limitaciones si no se está en el modo de calibrado, |

|

— |

las funciones de entrada manual del conductor sólo están disponibles en el modo operativo y en el modo de calibrado, |

|

— |

la función de gestión de los bloqueos introducidos por la empresa sólo está disponible en el modo de empresa, |

|

— |

la función de supervisión de las actividades de control sólo funciona en el modo de control, |

|

— |

la función de transferencia no está disponible en el modo operativo (excepto en el caso indicado en el requisito 150). |

011

El aparato de control podrá enviar cualquier tipo de datos a la pantalla, a la impresora o a interfaces externas, con las siguientes excepciones:

|

— |

en el modo operativo, toda identificación personal (primer apellido y nombre) que no corresponda a una tarjeta de tacógrafo insertada se borrará por completo, y todo número de tarjeta que no corresponda a una tarjeta de tacógrafo insertada se borrará parcialmente (se borrarán los caracteres impares, de izquierda a derecha), |

|

— |

en el modo de empresa, los datos relativos al conductor (requisitos 081, 084 y 087) sólo podrán enviarse a dispositivos externos durante los períodos que no tenga bloqueados otra empresa (identificada por los 13 primeros dígitos del número de la tarjeta de la empresa), |

|

— |

si no se ha insertado ninguna tarjeta en el aparato de control, sólo podrán enviarse los datos relativos al conductor que correspondan al día actual y a los 8 días civiles anteriores. |

4. Seguridad

La seguridad del sistema tiene por objeto proteger la memoria de datos, de manera que se prohíba el acceso a la misma a terceros no autorizados, se excluya la manipulación de información y se detecte cualquier tentativa en ese sentido, así se protege la integridad y autenticidad de los datos intercambiados entre el sensor de movimiento y la unidad intravehicular, y de los datos intercambiados entre el aparato de control y las tarjetas de tacógrafo, y se verifica la integridad y autenticidad de la transferencia de datos.

012

A fin de garantizar la seguridad del sistema, el aparato de control cumplirá los objetivos genéricos de seguridad (apéndice 10) especificados para el sensor de movimiento y la unidad intravehicular.

III. CONDICIONES DE FABRICACIÓN Y FUNCIONAMIENTO DEL APARATO DE CONTROL

1. Control de la inserción y extracción de las tarjetas

013

El aparato de control supervisará los dispositivos de interfaz para detectar la inserción y extracción de las tarjetas.

014

Nada más insertar la tarjeta, el aparato de control detectará si se trata de una tarjeta de tacógrafo válida y, en tal caso, identificará el tipo de tarjeta.

015

El aparato de control deberá estar construido de tal modo que las tarjetas de tacógrafo se fijen en su posición al insertarlas correctamente en los dispositivos de interfaz.

016

La liberación de las tarjetas de tacógrafo sólo deberá ser posible con el vehículo parado y después de haberse almacenado en dichas tarjetas los datos pertinentes. La extracción de la tarjeta exigirá la intervención directa del usuario.

2. Medición de la velocidad y la distancia

017

Esta función medirá de forma continua y permitirá indicar en el cuentakilómetros el valor correspondiente a la distancia total recorrida por el vehículo.

018

Esta función medirá de forma continua y permitirá indicar la velocidad del vehículo.

019

Asimismo, la función de medición de la velocidad indicará si el vehículo está en movimiento o parado. Se considerará que el vehículo está en movimiento en cuanto la función, a través del sensor de movimiento, detecte más de 1 imp/seg durante al menos 5 segundos. De lo contrario, se considerará que el vehículo está parado.

Los dispositivos indicadores de la velocidad (velocímetro) y de la distancia total recorrida (cuentakilómetros) instalados en un vehículo que incorpore un aparato de control conforme a lo dispuesto en el presente Reglamento, deberán cumplir las condiciones relativas a las tolerancias máximas establecidas en el presente anexo (puntos 2.1 y 2.2 del capítulo III).

2.1. Medición de la distancia recorrida

020

La distancia recorrida podrá medirse:

|

— |

bien de forma que se incluyan los movimientos en marcha adelante y en marcha atrás, |

|

— |

bien de forma que se incluyan solamente los movimientos en marcha adelante. |

021

El aparato de control deberá medir la distancia entre 0 y 9 999 999,9 km.

022

La distancia medida estará comprendida en los siguientes límites de tolerancia (distancias de al menos 1 000 m):

|

— |

± 1 % antes de la instalación, |

|

— |

± 2 % después de la instalación y de un control periódico, |

|

— |

± 4 % durante el uso. |

023

La distancia medida tendrá una resolución igual o mejor que 0,1 km.

2.2. Medición de la velocidad

024

El aparato de control deberá medir la velocidad entre 0 y 220 km/h.

025

A fin de garantizar una tolerancia máxima de ± 6 km/h para la indicación de la velocidad, y teniendo en cuenta:

|

— |

una tolerancia de ± 2 km/h para posibles variaciones de los valores de entrada (variaciones de los neumáticos, …), |

|

— |

una tolerancia de ± 1 km/h en las mediciones realizadas durante la instalación o en los controles periódicos, |

el aparato de control deberá medir la velocidad con una tolerancia de ± 1 km/h (a velocidad constante), para velocidades entre 20 y 180 km/h y para coeficientes característicos del vehículo entre 4 000 y 25 000 imp/km.

Nota: La resolución de almacenamiento de datos aporta una tolerancia adicional de ± 0,5 km/h a la velocidad registrada por el aparato de control.

025a

La velocidad deberá medirse correctamente dentro de las tolerancias normales y antes de que hayan transcurrido 2 segundos tras haberse producido un cambio de velocidad, si dicho cambio no sobrepasa una aceleración de 2 m/s2.

026

La medición de la velocidad tendrá una resolución igual o mejor que 1 km/h.

3. Medición de la hora

027

La función de medición de la hora deberá medir de forma continua y expresar digitalmente la fecha y la hora correspondientes al tiempo universal coordinado (UTC).

028

La fecha y la hora UTC deberán incluirse en las operaciones del aparato de control (registros, documentos impresos, intercambio de datos, indicaciones en pantalla, …).

029

A fin de visualizar la hora local, existirá la posibilidad de cambiar el desfase de la hora indicada, en incrementos de media hora.

030

La desviación de la hora en condiciones de homologación del modelo será de ± 2 segundos por día.

031

La hora medida tendrá una resolución igual o mejor que 1 segundo.

032

En las condiciones de homologación del modelo, la medición de la hora no deberá verse afectada por interrupciones del suministro eléctrico con una duración inferior a 12 meses.

4. Supervisión de las actividades del conductor

033

Esta función deberá controlar permanentemente y por separado las actividades de un conductor y un segundo conductor.

034

Las actividades del conductor pueden ser CONDUCCIÓN, TRABAJO, DISPONIBILIDAD o PAUSA/DESCANSO.

035

El conductor o el segundo conductor deberán tener la posibilidad de seleccionar manualmente las actividades de TRABAJO, DISPONIBILIDAD o PAUSA/DESCANSO.

036

Cuando el vehículo esté en movimiento, el aparato seleccionará automáticamente la actividad de CONDUCCIÓN para el conductor y la actividad de DISPONIBILIDAD para el segundo conductor.

037

Cuando el vehículo se detenga, se seleccionará automáticamente la actividad de TRABAJO para el conductor.

038

Si el primer cambio de actividad tiene lugar antes de que hayan transcurrido 120 segundos después de haber cambiado automáticamente a TRABAJO por haberse detenido el vehículo, se entenderá que ha tenido lugar a la hora en que se detuvo el vehículo (por consiguiente, podría cancelar el cambio a TRABAJO).

039

Esta función deberá notificar los cambios de actividad a las funciones de registro con una resolución de un minuto.

040

Dado un minuto cualquiera, si en ese minuto se produce alguna actividad de CONDUCCIÓN, se considerará que todo el minuto es de CONDUCCIÓN.

041

Dado un minuto cualquiera, si se produce alguna actividad de CONDUCCIÓN en los minutos anterior y posterior, se considerará que todo el minuto es de CONDUCCIÓN.

042

Dado un minuto cualquiera que no se considere de CONDUCCIÓN con arreglo a los requisitos antes mencionados, se considerará que todo el minuto será de un mismo tipo de actividad, concretamente la que haya tenido lugar de forma continuada y durante más tiempo dentro de ese minuto (en caso de haber dos actividades de la misma duración, la que se haya producido en último lugar).

043

Esta función también deberá controlar permanentemente el tiempo de conducción continua y el tiempo de descanso acumulado del conductor.

5. Supervisión del régimen de conducción

044

Esta función deberá controlar permanentemente el régimen de conducción.

045

Si hay dos tarjetas de conductor insertadas en el aparato, habrá que seleccionar el régimen EN EQUIPO. De otro modo se seleccionará el régimen EN SOLITARIO.

6. Entradas manuales de los conductores

6.1. Entrada de los lugares donde comienzan o terminan los períodos de trabajo diarios

046

Esta función deberá permitir la introducción de los lugares donde comienzan o terminan los períodos de trabajo diarios de un conductor o un segundo conductor.

047

Se entiende por lugares el país y, en su caso, la región.

048

En el momento de extraer la tarjeta del conductor (o la tarjeta del centro de ensayo), el aparato de control deberá pedir al conductor (o segundo conductor) que introduzca el “lugar donde termina el período de trabajo diario”.

049

El aparato de control debe admitir la posibilidad de que no se haga caso de esta petición.

050

Los lugares donde comiencen o terminen los períodos de trabajo diarios también deben poderse introducir sin necesidad de la tarjeta o en otros momentos que no sea al insertar o extraer la tarjeta.

6.2. Entrada manual de las actividades del conductor

050a

Al introducir la tarjeta del conductor (o la tarjeta del centro de ensayo), y exclusivamente en ese momento, el aparato de control deberá:

|

— |

recordar al titular de la tarjeta la fecha y la hora en que extrajo la tarjeta por última vez y, |

|

— |

pedir al titular de la tarjeta que especifique si la inserción actual de la tarjeta representa una continuación del período de trabajo de ese día. |

El aparato de control debe permitir al titular de la tarjeta que no conteste a la pregunta, que la conteste afirmativamente o que conteste negativamente:

|

— |

Si el titular de la tarjeta no contesta a la pregunta, el aparato de control le pedirá que indique el “lugar donde comienza el período de trabajo diario”. El aparato de control debe admitir la posibilidad de que no se conteste esta pregunta. Si se especifica un lugar, éste quedará registrado en la memoria de datos y en la tarjeta de tacógrafo, y se relacionará con la hora de inserción de la tarjeta. |

|

— |

Si el titular de la tarjeta contesta de forma afirmativa o negativa, el aparato de control le invitará a que introduzca las actividades manualmente, con las fechas y horas de comienzo y final. Sólo podrán introducirse las actividades de TRABAJO, DISPONIBILIDAD o PAUSA/DESCANSO, y en todo caso las que estén comprendidas en el período transcurrido desde que se extrajo la tarjeta por última vez hasta la actual inserción, y sin posibilidad de que dichas actividades se solapen entre sí. Para ello se observarán los procedimientos siguientes:

|

Durante todo este proceso, el aparato de control dejará de esperar una entrada en los siguientes casos:

|

— |

si no existe interacción con la interfaz hombre-máquina del aparato durante 1 minuto (con una advertencia visual y quizá auditiva al cabo de 30 segundos), o bien |

|

— |

si se extrae la tarjeta o se inserta otra tarjeta de conductor (o del centro de ensayo), o bien |

|

— |

tan pronto el vehículo se ponga en movimiento, |

en cuyo caso el aparato de control validará las entradas ya realizadas.

6.3. Entrada de condiciones específicas

050b

El aparato de control permitirá que el conductor introduzca en tiempo real las dos condiciones específicas siguientes:

|

— |

“FUERA DE ÁMBITO” (comienzo, final) |

|

— |

“TRAYECTO EN TRANSBORDADOR/TREN” |

La condición “TRAYECTO EN TRANSBORDADOR/TREN” no puede darse si está abierta la condición “FUERA DE ÁMBITO”.

Si la condición “FUERA DE ÁMBITO” está abierta, el aparato de control tendrá que cerrarla inmediatamente en caso de insertarse o extraerse una tarjeta de conductor.

7. Gestión de los bloqueos introducidos por la empresa

051

Esta función deberá permitir la gestión de los bloqueos que haya introducido una empresa con el fin de restringir el acceso a sus propios datos en el modo de empresa.

052

Estos bloqueos consisten en una fecha/hora inicial (activación del bloqueo) y una fecha/hora final (desactivación del bloqueo) asociadas con la identificación de la empresa, indicada por el número de la tarjeta de la empresa (al activarse el bloqueo).

053

Los bloqueos se activan y desactivan siempre en tiempo real.

054

Sólo podrá desactivar el bloqueo la empresa que lo haya activado (identificada por los 13 primeros dígitos del número de la tarjeta de la empresa), o bien

055

El bloqueo se desactivará automáticamente si otra empresa activa un bloqueo.

055a

En los casos en los que la empresa que activa el bloqueo es la misma empresa que introdujo el anterior bloqueo, se considerará que el bloqueo previo no ha sido desactivado y se encuentra todavía activo.

8. Supervisión de las actividades de control

056

Esta función supervisa las actividades de VISUALIZACIÓN, IMPRESIÓN y TRANSFERENCIA de la VU y de la tarjeta que se lleven a cabo en el modo de control.

057

Esta función también supervisa las actividades de CONTROL DEL EXCESO DE VELOCIDAD en el modo de control. Se entenderá que se ha producido un control del exceso de velocidad cuando, estando en el modo de control, se haya enviado la señal de “exceso de velocidad” a la impresora o a la pantalla, o cuando la memoria de datos VU haya transferido datos sobre “incidentes y fallos”.

9. Detección de incidentes o fallos

058

Esta función detecta los siguientes incidentes o fallos:

9.1. Incidente “Inserción de una tarjeta no válida”

059

Este incidente se produce al insertar una tarjeta no válida o cuando caduca una tarjeta válida insertada.

9.2. Incidente “Conflicto de tarjetas”

060

Este incidente se produce cuando entran en conflicto dos tarjetas válidas. Las combinaciones que originan este incidente se indican con una X en la tabla siguiente:

|

Conflicto de tarjetas |

Ranura del conductor |

|||||

|

Sin tarjeta |

Tarjeta del conductor |

Tarjeta de control |

Tarjeta del centro de ensayo |

Tarjeta de la empresa |

||

|

Ranura del segundo conductor |

Sin tarjeta |

|

|

|

|

|

|

Tarjeta del conductor |

|

|

|

X |

|

|

|

Tarjeta de control |

|

|

X |

X |

X |

|

|

Tarjeta del centro de ensayo |

|

X |

X |

X |

X |

|

|

Tarjeta de la empresa |

|

|

X |

X |

X |

|

9.3. Incidente “Solapamiento temporal”

061

Este incidente se produce cuando la fecha/hora en que se extrajo por última vez una tarjeta de conductor, según quede registrado en dicha tarjeta, es posterior a la fecha/hora actual del aparato de control donde se inserta la tarjeta.

9.4. Incidente “Conducción sin tarjeta adecuada”

062

Este incidente se produce en determinadas combinaciones de dos tarjetas de tacógrafo (indicadas con una X en la tabla siguiente), cuando la actividad del conductor cambia a CONDUCCIÓN o cuando tiene lugar un cambio del modo de funcionamiento mientras la actividad del conductor es CONDUCCIÓN:

|

Conducción sin tarjeta adecuada |

Ranura del conductor |

|||||

|

Sin tarjeta (o tarjeta no válida) |

Tarjeta del conductor |

Tarjeta de control |

Tarjeta del centro de ensayo |

Tarjeta de la empresa |

||

|

Ranura del segundo conductor |

Sin tarjeta (o tarjeta no válida) |

X |

|

X |

|

X |

|

Tarjeta del conductor |

X |

|

X |

X |

X |

|

|

Tarjeta de control |

X |

X |

X |

X |

X |

|

|

Tarjeta del centro de ensayo |

X |

X |

X |

|

X |

|

|

Tarjeta de la empresa |

X |

X |

X |

X |

X |

|

9.5. Incidente “Inserción de tarjeta durante la conducción”

063

Este incidente se produce cuando se inserta una tarjeta de tacógrafo en una de las ranuras mientras la actividad del conductor es CONDUCCIÓN.

9.6. Incidente “Error al cerrar la última sesión de la tarjeta”

064

Este incidente se produce cuando, al insertar la tarjeta, el aparato de control detecta que, a pesar de lo dispuesto en el Capítulo III.1., la sesión anterior de la tarjeta no se ha cerrado correctamente (se ha extraído la tarjeta antes de que pudieran grabarse en ella todos los datos pertinentes). Este incidente afecta exclusivamente a las tarjetas de conductor y a las tarjetas del centro de ensayo.

9.7. Incidente “Exceso de velocidad”

065

Este incidente se produce cada vez que se sobrepasa la velocidad permitida.

9.8. Incidente “Interrupción del suministro eléctrico”

066

Este incidente se produce cuando el suministro eléctrico del sensor de movimiento o de la unidad intravehicular se interrumpe durante más de 200 milisegundos, fuera del modo de calibrado. El umbral de interrupción deberá definirlo el fabricante. La caída de tensión que se produce al arrancar el motor del vehículo no deberá activar este incidente.

9.9. Incidente “Error de datos de movimiento”

067

Este incidente se produce en caso de interrupción del flujo normal de datos entre el sensor de movimiento y la unidad intravehicular o en caso de producirse un error de integridad o de autentificación de datos durante el intercambio entre el sensor de movimiento y la unidad intravehicular.

9.10. Incidente “Intento de violación de la seguridad”

068

Este incidente se produce cuando por algún motivo se ha visto afectada la seguridad del sensor de movimiento o de la unidad intravehicular, según se especifica en los objetivos genéricos de seguridad de dichos componentes, fuera del modo de calibrado.

9.11. Fallo “Tarjeta”

069

Este fallo está asociado al fallo de funcionamiento de una tarjeta de tacógrafo.

9.12. Fallo “Aparato de control”

070

Este fallo está asociado a uno de los fallos siguientes, fuera del modo de calibrado:

|

— |

fallo interno de la VU, |

|

— |

fallo de la impresora, |

|

— |

fallo de la pantalla, |

|

— |

fallo de transferencia, |

|

— |

fallo del sensor. |

10. Autodiagnóstico y comprobaciones automáticas

071

El aparato de control deberá ser capaz de detectar los fallos ocurridos mediante comprobaciones automáticas y una función de autodiagnóstico, con arreglo a la tabla siguiente:

|

Subconjunto que se verifica |

Comprobación automática |

Autodiagnóstico |

|

Software |

|

Integridad |

|

Memoria de datos |

Acceso |

Acceso, integridad de los datos |

|

Dispositivos de interfaz para tarjetas |

Acceso |

Acceso |

|

Teclado |

|

Comprobación manual |

|

Impresora |

(depende del fabricante) |

Documento impreso |

|

Pantalla |

|

Comprobación visual |

|

Transferencia (exclusivamente durante la transferencia) |

Funcionamiento correcto |

|

|

Sensor |

Funcionamiento correcto |

Funcionamiento correcto |

11. Lectura de datos de la memoria

072

El aparato de control deberá ser capaz de leer todos los datos almacenados en su memoria.

12. Registro y almacenamiento de datos en la memoria

A efectos del presente apartado,

|

— |

Por “365 días” se entienden 365 días civiles de actividad media de un conductor en un vehículo. Por actividad media diaria en un vehículo se entiende al menos 6 conductores o segundos conductores, 6 ciclos de inserción-extracción de tarjeta y 256 cambios de actividad. Por consiguiente, “365 días” incluyen al menos 2 190 (segundos) conductores, 2 190 ciclos de inserción-extracción de tarjeta y 93 440 cambios de actividad. |

|

— |

Las horas se registran con una resolución de un minuto, a menos que se especifique lo contrario. |

|

— |

Los valores del cuentakilómetros se registran con una resolución de un kilómetro. |

|

— |

Las velocidades se registran con una resolución de 1 km/h. |

073

En las condiciones de homologación del modelo, los datos almacenados en la memoria no deberán verse afectados por interrupciones del suministro eléctrico de menos de doce meses de duración.

074

El aparato de control deberá ser capaz de registrar y almacenar de forma implícita o explícita en su memoria los datos siguientes:

12.1. Datos de identificación de los equipos

12.1.1. Datos de identificación de la unidad intravehicular

075

El aparato de control deberá ser capaz de almacenar en su memoria los siguientes datos de identificación de la unidad intravehicular:

|

— |

nombre del fabricante, |

|

— |

dirección del fabricante, |

|

— |

número de pieza, |

|

— |

número de serie, |

|

— |

versión de software, |

|

— |

fecha de instalación de la versión de software, |

|

— |

año de fabricación del equipo, |

|

— |

número de homologación. |

076

El fabricante de la unidad intravehicular registra y almacena de manera permanente, sin posibilidad de alteración, los datos de identificación de dicha unidad, excepto los datos relacionados con el software y el número de homologación, que pueden cambiar en caso de actualizar el software.

12.1.2. Datos de identificación del sensor de movimiento

077

El sensor de movimiento deberá ser capaz de almacenar en su memoria los siguientes datos de identificación:

|

— |

nombre del fabricante, |

|

— |

número de pieza, |

|

— |

número de serie, |

|

— |

número de homologación, |

|

— |

identificador del componente de seguridad integrado (por ejemplo, número de pieza del chip/procesador interno), |

|

— |

identificador del sistema operativo (por ejemplo, versión de software). |

078

El fabricante del sensor de movimiento registra y almacena en el propio sensor de manera permanente, sin posibilidad de alteración, los datos de identificación de dicho sensor.

079

La unidad intravehicular deberá ser capaz de registrar y almacenar en su memoria los siguientes datos de identificación del sensor de movimiento al que está acoplada:

|

— |

número de serie, |

|

— |

número de homologación, |

|

— |

fecha del primer acoplamiento. |

12.2. Elementos de seguridad

080

El aparato de control deberá ser capaz de almacenar los siguientes elementos de seguridad:

|

— |

clave pública europea, |

|

— |

certificado del Estado miembro, |

|

— |

certificado del aparato, |

|

— |

clave privada del aparato. |

Es el fabricante de la unidad intravehicular quien se encarga de introducir los elementos de seguridad del aparato de control.

12.3. Datos de inserción y extracción de la tarjeta del conductor

081

Por cada ciclo de inserción y extracción de una tarjeta del conductor o una tarjeta del centro de ensayo, el aparato de control deberá registrar y almacenar en su memoria:

|

— |

el nombre y apellidos del titular de la tarjeta, tal y como constan en la tarjeta, |

|

— |

el número de la tarjeta, el Estado miembro que la ha expedido y su fecha de caducidad, tal y como consta en la tarjeta, |

|

— |

la fecha y hora de inserción, |

|

— |

la lectura del cuentakilómetros del vehículo en el momento de insertar la tarjeta, |

|

— |

la ranura donde se inserta la tarjeta, |

|

— |

la fecha y hora de extracción, |

|

— |

la lectura del cuentakilómetros del vehículo en el momento de extraer la tarjeta, |

|

— |

la información siguiente acerca del vehículo anterior que utilizara el conductor, tal y como consta en la tarjeta:

|

|

— |

una bandera que indique si, en el momento de insertar la tarjeta, el titular ha introducido manualmente alguna actividad. |

082

La memoria deberá ser capaz de mantener estos datos almacenados durante al menos 365 días.

083

Cuando se agote la capacidad de almacenamiento, los datos más antiguos se sustituirán por otros nuevos.

12.4. Datos sobre la actividad del conductor

084

Cada vez que cambie la actividad del conductor o del segundo conductor, o cada vez que cambie el régimen de conducción, o cada vez que se inserte o extraiga una tarjeta de conductor o una tarjeta del centro de ensayo, el aparato de control deberá registrar y almacenar en su memoria:

|

— |

el régimen de conducción (EN EQUIPO, EN SOLITARIO), |

|

— |

la ranura (CONDUCTOR, SEGUNDO CONDUCTOR), |

|

— |

el estado de la tarjeta en la ranura que corresponda (INSERTADA, NO INSERTADA) (véase la nota), |

|

— |

la actividad (CONDUCCIÓN, DISPONIBILIDAD, TRABAJO, PAUSA/DESCANSO), |

|

— |

la fecha y hora del cambio. |

Nota:

INSERTADA significa que se ha insertado en la ranura una tarjeta de conductor o una tarjeta del centro de ensayo válida. NO INSERTADA significa lo contrario, es decir, que no se ha insertado en la ranura una tarjeta de conductor o una tarjeta del centro de ensayo válida (por ejemplo, si se inserta una tarjeta de la empresa).

Nota: Los datos de actividad que introduzca manualmente el conductor no se registran en la memoria.

085

La memoria deberá ser capaz de mantener estos datos almacenados durante al menos 365 días.

086

Cuando se agote la capacidad de almacenamiento, los datos más antiguos se sustituirán por otros nuevos.

12.5. Lugares donde comienzan o terminan los períodos de trabajo diarios

087

Cada vez que un (segundo) conductor introduzca el lugar donde comienza o termina un período de trabajo diario, el aparato de control deberá registrar y almacenar en su memoria la información siguiente:

|

— |

en su caso, el número de tarjeta del (segundo) conductor y el Estado miembro que haya expedido la tarjeta, |

|

— |

la fecha y hora de la entrada (o bien la fecha/hora relacionada con la entrada si ésta tiene lugar durante el procedimiento de entrada manual), |

|

— |

el tipo de entrada (comienzo o final, condición de entrada), |

|

— |

el país y la región introducidos, |

|

— |

la lectura del cuentakilómetros del vehículo. |

088

La memoria deberá ser capaz de mantener almacenados durante al menos 365 días los datos sobre el comienzo y el final de los períodos de trabajo diarios (suponiendo que un conductor introduzca dos registros diarios).

089

Cuando se agote la capacidad de almacenamiento, los datos más antiguos se sustituirán por otros nuevos.

12.6. Datos del cuentakilómetros

090

Cada día civil a medianoche, el aparato de control deberá registrar en su memoria la lectura del cuentakilómetros del vehículo y la fecha correspondiente.

091

La memoria deberá ser capaz de almacenar las lecturas de los cuentakilómetros a medianoche durante al menos 365 días civiles.

092

Cuando se agote la capacidad de almacenamiento, los datos más antiguos se sustituirán por otros nuevos.

12.7. Datos pormenorizados sobre la velocidad

093

Para cada segundo de al menos las 24 horas que haya estado el vehículo en movimiento, el aparato de control deberá registrar y almacenar en su memoria la velocidad instantánea del vehículo y la fecha y hora correspondientes.

12.8. Datos sobre incidentes

A efectos del presente subapartado, la hora se registrará con una resolución de 1 segundo.

094

El aparato de control deberá registrar y almacenar en su memoria los datos siguientes para cada incidente detectado, con arreglo a las reglas de almacenamiento descritas a continuación:

|

Incidente |

Reglas de almacenamiento |

Datos que hay que registrar en cada incidente |

||||||||||||||||||

|

Conflicto de tarjetas |

|

|

||||||||||||||||||

|

Conducción sin tarjeta adecuada |

|

|

||||||||||||||||||

|

Inserción de tarjeta durante la conducción |

|

|

||||||||||||||||||

|

Error al cerrar la última sesión de la tarjeta |

|

|

||||||||||||||||||

|

Exceso de velocidad (2) |

|

|

||||||||||||||||||

|

Interrupción del suministro eléctrico (3) |

|

|

||||||||||||||||||

|

Error en datos de movimiento |

|

|

||||||||||||||||||

|

Intento de violación de la seguridad |

|

|

12.9. Datos sobre fallos

A efectos del presente subapartado, la hora se registrará con una resolución de 1 segundo.

096

El aparato de control intentará registrar y almacenar en su memoria los datos siguientes para cada fallo detectado, con arreglo a las reglas de almacenamiento descritas a continuación:

|

Fallo |

Reglas de almacenamiento |

Datos que hay que registrar en cada fallo |

||||||||||||

|

Fallo de la tarjeta |

|

|

||||||||||||

|

Fallos del aparato de control |

|

|

12.10. Datos de calibrado

097

El aparato de control deberá registrar y almacenar en su memoria los datos correspondientes a:

|

— |

los parámetros de calibrado conocidos en el momento de la activación, |

|

— |

su primer calibrado después de la activación, |

|

— |

su primer calibrado en el vehículo actual (según conste en el VIN), |

|

— |

los 5 calibrados más recientes (si el aparato se ha calibrado más de una vez en un mismo día civil, se almacenarán los datos correspondientes al último de estos calibrados). |

098

Cada vez que se calibre el aparato de control, se almacenarán los datos siguientes:

|

— |

propósito del calibrado (activación, primera instalación, instalación, control periódico), |

|

— |

nombre y dirección del taller, |

|

— |

número de la tarjeta del centro de ensayo, Estado miembro que haya expedido la tarjeta y fecha de caducidad de la tarjeta, |

|

— |

identificación del vehículo, |

|

— |

parámetros que se actualizan o confirman: w, k, l, tamaño de los neumáticos, valor de ajuste del dispositivo limitador de la velocidad, cuentakilómetros (lectura anterior y nueva lectura), fecha y hora (valor anterior y nuevo valor). |

099

El sensor de movimiento deberá registrar y almacenar en su memoria los siguientes datos sobre la instalación del sensor de movimiento:

|

— |

primer acoplamiento con una VU (fecha, hora, número de homologación de la VU, número de serie de la VU), |

|

— |

último acoplamiento con una VU (fecha, hora, número de homologación de la VU, número de serie de la VU). |

12.11. Datos de ajuste de la hora

100

El aparato de control deberá registrar y almacenar en su memoria los datos correspondientes a:

|

— |

la última ocasión en que se ajustara la hora, |

|

— |

los 5 casos en que la corrección fuera mayor, desde el último calibrado, |

realizado en el modo de calibrado y fuera del marco de un calibrado regular (def. f).

101

Cada vez que se ajuste la hora, se registrarán los datos siguientes:

|

— |

fecha y hora, valor anterior, |

|

— |

fecha y hora, nuevo valor, |

|

— |

nombre y dirección del taller, |

|

— |

número de la tarjeta del centro de ensayo, Estado miembro que haya expedido la tarjeta y fecha de caducidad de la tarjeta. |

12.12. Datos sobre actividades de control

102

El aparato de control deberá registrar y almacenar en su memoria los siguientes datos correspondientes a las 20 actividades de control más recientes:

|

— |

fecha y hora del control, |

|

— |

número de la tarjeta de control y Estado miembro que haya expedido la tarjeta, |

|

— |

tipo de control (visualización o impresión o transferencia de los datos de la VU o transferencia de los datos de la tarjeta). |

103

En caso de transferencia, también habrá que registrar las fechas correspondientes a los días transferidos más antiguos y más recientes.

12.13. Datos sobre los bloqueos introducidos por las empresas

104

El aparato de control deberá registrar y almacenar en su memoria los siguientes datos correspondientes a los 20 últimos bloqueos introducidos por una empresa:

|

— |

fecha y hora de activación del bloqueo, |

|

— |

fecha y hora de desactivación del bloqueo, |

|

— |

número de la tarjeta de la empresa y Estado miembro que la haya expedido, |

|

— |

nombre y dirección de la empresa. |

12.14. Datos sobre actividades de transferencia

105

El aparato de control deberá registrar y almacenar en su memoria los siguientes datos correspondientes a la última transferencia de datos de la memoria a medios externos, estando en el modo de empresa o en el modo de calibrado:

|

— |

fecha y hora de la transferencia, |

|

— |

número de la tarjeta de la empresa o de la tarjeta del centro de ensayo y Estado miembro que haya expedido la tarjeta, |

|

— |

nombre de la empresa o del centro de ensayo. |

12.15. Datos sobre condiciones específicas

105a

El aparato de control deberá registrar en su memoria los siguientes datos correspondientes a condiciones específicas:

|

— |

fecha y hora de la entrada, |

|

— |

tipo de condición específica. |

105b

La memoria deberá ser capaz de mantener estos datos almacenados durante al menos 365 días (suponiendo que, como media, cada día se abra y se cierre 1 condición). Cuando se agote la capacidad de almacenamiento, los datos más antiguos se sustituirán por otros nuevos.

13. Lectura de las tarjetas de tacógrafo

106

El aparato de control deberá ser capaz de leer las tarjetas de tacógrafo con el fin de obtener, cuando proceda, los datos necesarios para:

|

— |

identificar el tipo de tarjeta, al titular de la tarjeta, el anterior vehículo empleado, la fecha y hora en que se retirara la tarjeta por última vez y la actividad seleccionada entonces, |

|

— |

comprobar que la última sesión de la tarjeta se cerró correctamente, |

|

— |

calcular el tiempo de conducción continua del conductor, su tiempo de descanso acumulado y sus tiempos de conducción acumulados durante la semana anterior y la actual, |

|

— |

imprimir, previa solicitud, los datos registrados en una tarjeta de conductor, |

|

— |

transferir a medios externos la información contenida en una tarjeta de conductor. |

107

En caso de producirse un error de lectura, el aparato de control intentará ejecutar de nuevo el mismo comando de lectura. Si no lo consigue después de tres intentos, declarará la tarjeta defectuosa y no válida.

14. Registro y almacenamiento de datos en las tarjetas de tacógrafo

108

Nada más introducirse la tarjeta del conductor o del centro de ensayo, el aparato de control deberá configurar los “datos de la sesión” en dicha tarjeta.

109

El aparato de control deberá actualizar los datos almacenados en las tarjetas del conductor, del centro de ensayo o de control, si son válidas. Para ello, escribirá en la tarjeta todos los datos necesarios del titular correspondientes al período en que dicha tarjeta esté insertada. En el capítulo IV se especifican los datos almacenados en cada tipo de tarjeta.

109a

El aparato de control deberá actualizar los datos sobre la actividad del conductor y sobre los lugares donde comienzan o terminan los períodos de trabajo diarios (según consta en los apartados 5.2.5 y 5.2.6 del capítulo IV). Estos datos, almacenados en las tarjetas del conductor o en las tarjetas del centro de ensayo, se sustituyen por los datos introducidos manualmente por el titular de la tarjeta.

110

Los datos de las tarjetas de tacógrafo se actualizarán de manera que, cuando sea necesario y teniendo en cuenta la capacidad real de almacenamiento de la tarjeta, los datos más recientes sustituyan a los más antiguos.

111

En caso de producirse un error de escritura, el aparato de control intentará ejecutar de nuevo el mismo comando de escritura. Si no lo consigue después de tres intentos, declarará la tarjeta defectuosa y no válida.

112

Antes de liberar la tarjeta del conductor, y después de haber almacenado en ella todos los datos pertinentes, el aparato de control deberá reiniciar los “datos de la sesión”.

15. Visualización

113

La pantalla deberá incluir al menos 20 caracteres.

114

Los caracteres tendrán un tamaño mínimo de 5 mm de alto y 3,5 mm de ancho.

114a

Tal y como se especifica en el apéndice 1, Capítulo 4 “Conjuntos de caracteres”, la pantalla deberá admitir el uso de los conjuntos de caracteres Latin1 y Griego, definidos en las partes 1 y 7 de la norma ISO 8859. La pantalla podrá utilizar glifos simplificados (por ejemplo, los caracteres acentuados podrán aparecer sin acento, o las minúsculas podrán verse como mayúsculas).

115

La pantalla deberá tener una iluminación adecuada que no provoque deslumbramiento.

116

Las indicaciones deberán ser visibles desde fuera del aparato de control.

117

El aparato de control deberá ser capaz de mostrar en pantalla:

|

— |

los datos por defecto, |

|

— |

los datos relacionados con advertencias, |

|

— |

los datos relacionados con el acceso a los menús, |

|

— |

otros datos que solicite un usuario. |

El aparato de control también podrá mostrar en pantalla otras informaciones, siempre que puedan distinguirse claramente de las arriba exigidas.

118

La pantalla del aparato de control deberá utilizar los pictogramas o las combinaciones de pictogramas enumerados en el apéndice 3. También podrán utilizarse otros pictogramas o combinaciones de pictogramas siempre que puedan distinguirse claramente de los exigidos.

119

La pantalla deberá estar siempre encendida (ON) cuando el vehículo esté en movimiento.

120

El aparato de control podrá incluir una función manual o automática que apague (OFF) la pantalla cuando el vehículo esté parado.

El formato de visualización se especifica en el apéndice 5.

15.1. Contenido de la pantalla por defecto

121

Cuando no sea necesario mostrar otra información, el aparato de control deberá presentar en pantalla, por defecto, los datos siguientes:

|

— |

la hora local (hora correspondiente al tiempo universal coordinado + desfase introducido por el conductor), |

|

— |

el modo de funcionamiento, |

|

— |

la actividad actual del conductor y la del segundo conductor, |

|

— |

información relativa al conductor:

|

|

— |

información relativa al segundo conductor:

|

122

La presentación en pantalla de los datos relativos a cada conductor será clara, sencilla e inequívoca. Si no fuera posible mostrar en pantalla simultáneamente la información relativa al conductor y la relativa al segundo conductor, el aparato de control deberá mostrar por defecto la información relativa al conductor y ofrecerá al usuario la posibilidad de visualizar la información relativa al segundo conductor.

123

Si el ancho de la pantalla no permite visualizar por defecto el modo de funcionamiento, el aparato de control mostrará unos instantes el nuevo modo de funcionamiento cuando cambie.

124

El aparato de control mostrará unos instantes el nombre del titular de la tarjeta en el momento de insertar la tarjeta.

124a

Cuando se abra una condición “FUERA DE ÁMBITO”, el contenido de la pantalla por defecto deberá mostrar, con el pictograma correspondiente, que la condición está abierta (se admite que no aparezca simultáneamente en pantalla la actividad actual del conductor).

15.2. Visualización de advertencias

125

Para las advertencias que muestre en pantalla el aparato de control se utilizarán principalmente los pictogramas del apéndice 3, completados cuando sea necesario por información adicional codificada en forma numérica. También se podrá añadir una descripción literal de la advertencia en el idioma que prefiera el conductor.

15.3. Acceso a los menús

126

El aparato de control ofrecerá los comandos necesarios a través de una estructura de menús adecuada.

15.4. Otras informaciones en pantalla

127

Deberá ser posible mostrar en pantalla, de manera selectiva y a voluntad:

|

— |

la fecha y la hora correspondientes al tiempo universal coordinado, |

|

— |

el modo de funcionamiento (si no aparece por defecto), |

|

— |

el tiempo de conducción continua y el tiempo de descanso acumulado del conductor, |

|

— |

el tiempo de conducción continua y el tiempo de descanso acumulado del segundo conductor, |

|

— |

el tiempo de conducción acumulado del conductor durante la semana anterior y la actual, |

|

— |

el tiempo de conducción acumulado del segundo conductor durante la semana anterior y la actual, |

|

— |

el contenido de cualquiera de los seis documentos impresos, con el mismo formato que el propio documento. |

128

El contenido del documento impreso se mostrará en pantalla de manera secuencial, línea por línea. Si el ancho de la pantalla es menor de 24 caracteres, el usuario dispondrá de un medio adecuado para visualizar la información completa (varias líneas, desplazamiento, …). No es necesario que aparezcan en pantalla las líneas del documento impreso destinadas a informaciones manuscritas.

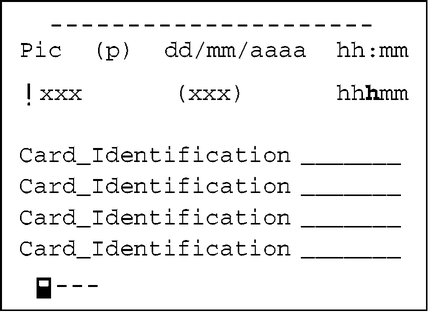

16. Impresión

129

El aparato de control deberá ser capaz de imprimir la información almacenada en su memoria o en las tarjetas de tacógrafo. Habrá al menos seis tipos de documentos de impresión:

|

— |

impresión diaria de las actividades del conductor almacenadas en la tarjeta, |

|

— |

impresión diaria de las actividades del conductor almacenadas en la unidad intravehicular, |

|

— |

impresión de incidentes y fallos almacenados en la tarjeta, |

|

— |

impresión de incidentes y fallos almacenados en la unidad intravehicular, |

|

— |

impresión de datos técnicos, |

|

— |

impresión de excesos de velocidad. |

Los pormenores relativos al formato y al contenido de estos documentos se especifican en el apéndice 4.

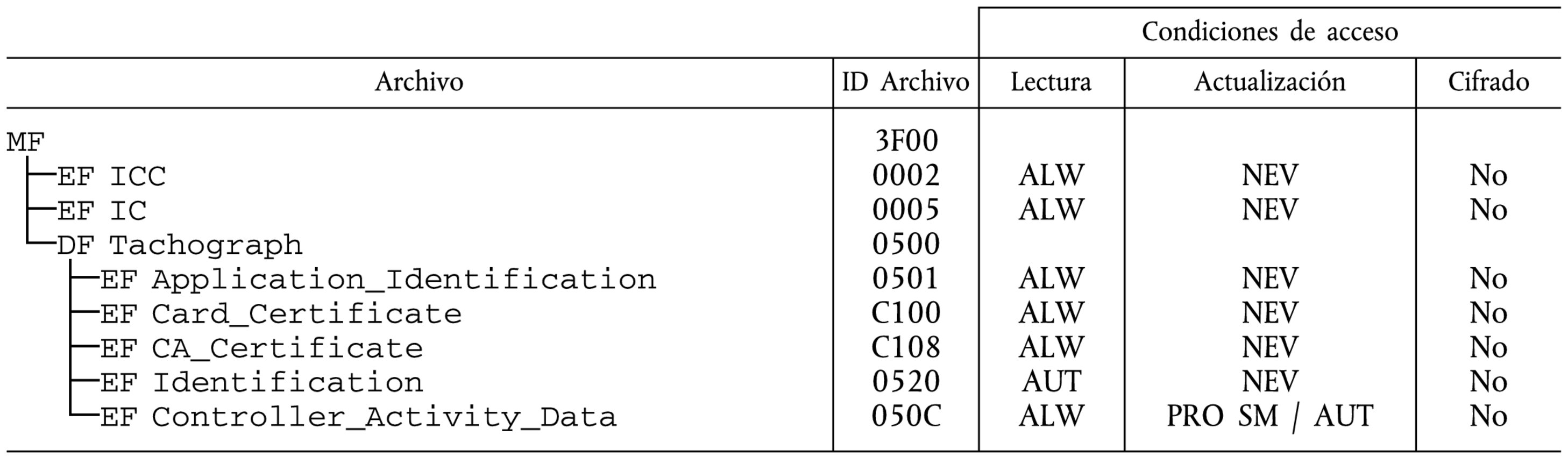

Es posible incluir datos adicionales al final de los documentos de impresión.