|

19.9.2017

|

DA

|

Den Europæiske Unions Tidende

|

L 239/36

|

KOMMISSIONENS HENSTILLING (EU) 2017/1584

af 13. september 2017

om en koordineret reaktion på væsentlige cybersikkerhedshændelser og -kriser

EUROPA-KOMMISSIONEN HAR —

under henvisning til traktaten om Den Europæiske Unions funktionsmåde, særlig artikel 292, og

ud fra følgende betragtninger:

|

(1)

|

Anvendelsen og afhængigheden af informations- og kommunikationsteknologier er blevet grundlæggende aspekter i alle sektorer af økonomien, da virksomheder og borgere mere end nogensinde før er indbyrdes forbundne og afhængige af hinanden. En cybersikkerhedshændelse, som berører organisationer i mere end en medlemsstat eller sågar hele Unionen med potentielt alvorlige forstyrrelser til følge på det indre marked og mere generelt for de net- og informationssystemer, som Unionens økonomi, demokrati og samfundsliv hviler på, er et scenarie, som medlemsstaterne og EU-institutionerne skal være velforberedt på at håndtere.

|

|

(2)

|

En cybersikkerhedshændelse kan anses for at være en krise på EU-plan, når den forstyrrelse, som hændelsen forårsager, er for omfattende at håndtere på egen hånd for den berørte medlemsstat, eller når den berører to eller flere medlemsstater med en så vidtrækkende indvirkning af teknisk eller politisk betydning, at det kræver rettidig koordinering og reaktion på politisk plan i Unionen.

|

|

(3)

|

Cybersikkerhedshændelser kan udløse en større krise og have indvirkning på andre aktivitetssektorer end net- og informationssystemer og kommunikationsnet; en passende reaktion skal derfor baseres på både cyberrelaterede og ikkecyberrelaterede modvirkningsforanstaltninger.

|

|

(4)

|

Cybersikkerhedshændelser er uforudsigelige. De opstår og udvikler sig ofte inden for et meget kort tidsrum, og derfor skal de berørte enheder og dem, der har ansvaret for at reagere på og mindske virkningerne af hændelsen, hurtigt koordinere deres reaktion. Desuden er det ofte tilfældet, at cybersikkerhedshændelser ikke kun optræder inden for et bestemt geografisk område, men forekommer samtidigt i eller kan sprede sig hastigt til flere lande.

|

|

(5)

|

En effektiv reaktion på væsentlige cybersikkerhedshændelser og -kriser på EU-plan kræver et hurtigt og effektivt samarbejde mellem alle relevante interessenter og afhænger af de enkelte medlemsstaters beredskab og kapaciteter og af koordinerede fælles foranstaltninger, der støttes gennem Unionens kapaciteter. For at kunne reagere rettidigt og effektivt på hændelser skal der være forudfastlagte og så vidt muligt indøvede fremgangsmåder og mekanismer for samarbejde med klart definerede roller og ansvarsområder for de vigtigste aktører på nationalt plan og på EU-plan.

|

|

(6)

|

I sine konklusioner (1) om »Beskyttelse af kritisk informationsinfrastruktur« af 27. maj 2011 opfordrede Rådet medlemsstaterne til at styrke samarbejdet mellem medlemsstaterne og på grundlag af de nationale krisestyringserfaringer og -resultater og i samarbejde med ENISA at bidrage til udviklingen af europæiske samarbejdsmekanismer for netsikkerhedshændelser, der skal testes som led i den næste Cyber Europe-øvelse i 2012.

|

|

(7)

|

I meddelelsen fra 2016 om »Styrkelse af Europas system for modstandsdygtighed over for cyberangreb og fremme af en konkurrencedygtig og innovativ cybersikkerhedsindustri« (2) blev medlemsstaterne opfordret til at udnytte samarbejdsmekanismerne i NIS-direktivet (3) så meget som muligt og forbedre det grænseoverskridende samarbejde om beredskabet ved væsentlige cybersikkerhedshændelser. Herudover blev det tilføjet, at en koordineret tilgang til krisesamarbejdet på tværs af de forskellige elementer i cyberøkosystemet, som skal uddybes i en plan, vil øge beredskabet, og at en sådan plan også bør sikre synergier og sammenhæng med eksisterende krisestyringsmekanismer.

|

|

(8)

|

I Rådets konklusioner (4) om ovennævnte meddelelse opfordrede medlemsstaterne Kommissionen til at fremlægge en sådan plan, så de berørte instanser og andre relevante interessenter har mulighed for at tage den med i overvejelserne. NIS-direktivet foreskriver imidlertid ikke en samarbejdsramme på EU-plan i tilfælde af væsentlige cybersikkerhedshændelser og -kriser.

|

|

(9)

|

Kommissionen rådførte sig med medlemsstaterne i to særskilte workshops, som blev afholdt i Bruxelles den 5. april og den 4. juli 2017 med deltagelse af repræsentanter for medlemsstaterne fra de enheder, der håndterer IT-sikkerhedshændelser (CSIRT'er), den samarbejdsgruppe, der er nedsat ved NIS-direktivet og Rådets Horisontale Gruppe vedrørende Cyberspørgsmål samt repræsentanter for Tjenesten for EU's Optræden Udadtil (EEAS), ENISA, Europol/EC3 og Generalsekretariatet for Rådet (GSC).

|

|

(10)

|

Den nuværende plan for en koordineret reaktion på væsentlige cybersikkerhedshændelser og -kriser på EU-plan, der er vedlagt som bilag til denne henstilling, er resultatet af ovennævnte samråd og supplerer meddelelsen om »Styrkelse af Europas system for modstandsdygtighed over for cyberangreb og fremme af en konkurrencedygtig og innovativ cybersikkerhedsindustri«.

|

|

(11)

|

I planen beskrives og fastlægges målene og formerne for samarbejde mellem medlemsstaterne og EU-institutioner, organer, kontorer og agenturer (herefter »EU-institutioner«) ved reaktion på væsentlige cybersikkerhedshændelser og -kriser, og hvordan eksisterende krisestyringsmekanismer kan gøre fuld brug af eksisterende enheder på EU-plan med ansvar for cybersikkerhed.

|

|

(12)

|

Ved reaktionen på en cyberkrise som omhandlet i betragtning 2 vil Rådet ved koordineringen af reaktionen på politisk plan i Unionen gøre brug af de integrerede ordninger for politisk kriserespons (IPCR) (5); Kommissionen vil anvende den tværsektorielle krisekoordineringsproces på højt niveau, ARGUS (6). Hvis krisen har en vigtig ekstern dimension eller berører den fælles sikkerheds- og forsvarspolitik (FSFP), aktiveres EU-Udenrigstjenestens krisereaktionsmekanisme (CRM) (6).

|

|

(13)

|

På visse områder foreskriver tværsektorielle krisestyringsmekanismer på EU-plan samarbejde i tilfælde af cybersikkerhedshændelser eller -kriser. Således er det f.eks. inden for rammerne af det europæiske globale satellitnavigationssystem (GNSS) allerede fastlagt i Rådets afgørelse 2014/496/FUSP (7), hvilke opgaver Rådet, Den Højtstående Repræsentant, Kommissionen, Det Europæiske GNSS-Agentur og medlemsstaterne skal varetage i kæden af operationelle ansvarsopgaver, der er fastlagt med henblik på at reagere på en trussel for Unionen, medlemsstaterne eller GNSS, herunder også i tilfælde af cyberangreb. Nærværende henstilling berører derfor ikke sådanne mekanismer.

|

|

(14)

|

Det er medlemsstaterne, som har det primære ansvar for at reagere i tilfælde af væsentlige cybersikkerhedshændelser og -kriser, der berører dem. Der er imidlertid også fastlagt en vigtig rolle for Kommissionen, den højtstående repræsentant og andre EU-institutioner eller -tjenestegrene, som udspringer af EU-retten eller af det forhold, at cybersikkerhedshændelser og -kriser kan have indvirkning på alle sektorer af økonomien, Unionens sikkerhed og internationale forbindelser og på institutionerne.

|

|

(15)

|

På EU-plan tæller de vigtigste aktører, der er involveret i reaktion på cybersikkerhedskriser, de i medfør af NIS-direktivet nyoprettede strukturer og mekanismer, herunder netværket af enheder, der håndterer IT-sikkerhedshændelser (CSIRT), og de relevante agenturer og organer, dvs. Den Europæiske Unions Agentur for Net- og Informationssikkerhed (ENISA), Det Europæiske Center for Bekæmpelse af Cyberkriminalitet (Europol/EC3), EU's Efterretningsanalysecenter (INTCEN), Efterretningsafdelingen under EU's Militærstab (EUMS INT) og Situationscentret (SITROOM) i INTCEN, der samarbejder som SIAC (ordningen med én efterretningsanalysekapacitet), EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler (med hovedkvarter i INTCEN), IT-Beredskabsenheden for EU's Institutioner (CERT-EU) og Det Europæiske Beredskabskoordineringscenter i Kommissionen

|

|

(16)

|

Samarbejdet mellem medlemsstaterne i forbindelse med reaktion på cyberhændelser på teknisk plan foregår gennem CSIRT-netværket, der er oprettet i medfør af NIS-direktivet. ENISA varetager sekretariatsfunktionen for netværket og støtter aktivt samarbejdet mellem CSIRT-enhederne. De nationale CSIRT og CERT-EU samarbejder og udveksler oplysninger på frivillig basis, herunder, når det er nødvendigt, som reaktion på cybersikkerhedshændelser, der berører en eller flere medlemsstater. På anmodning af en repræsentant for en medlemsstats CSIRT kan de drøfte og, når det er muligt, identificere en samordnet reaktion på en hændelse, som er identificeret inden for samme medlemsstats jurisdiktion. De nærmere procedurer herfor vil blive fastlagt inden for rammerne af CSIRT-netværkets operative standardprocedurer (SOP) (8).

|

|

(17)

|

CSIRT-netværket har også til opgave at drøfte, undersøge og identificere yderligere former for operationelt samarbejde, herunder i forhold til kategorier af risici og hændelser, tidlige varslinger, gensidig bistand, principper og retningslinjer for koordination, når medlemsstaterne reagerer på grænseoverskridende risici og hændelser.

|

|

(18)

|

Den samarbejdsgruppe, der er nedsat i medfør af artikel 11 i NIS-direktivet, har til opgave at yde strategisk vejledning om aktiviteterne i CSIRT-netværket og at drøfte medlemsstaternes kapaciteter og beredskab og på frivillig basis evaluere nationale strategier for sikkerheden i net- og informationssystemer og CSIRT'ers effektivitet samt identificere bedste praksis.

|

|

(19)

|

Gennem et specifikt arbejdsforløb inden for samarbejdsgruppen er der i øjeblikket ved at blive udarbejdet retningslinjer for underretninger om hændelser, jf. artikel 14, stk. 7, i NIS-direktivet, om de omstændigheder, hvorunder operatører af væsentlige tjenester har pligt til at underrette om hændelser, jf. artikel 14, stk. 3, samt formatet og proceduren for disse underretninger (9).

|

|

(20)

|

Kendskab til og forståelse af situationen i realtid, risikosituationen og truslerne, som er opnået gennem rapporter, vurderinger, forskning, undersøgelser og analyser, er af stor vigtighed for at kunne træffe velbegrundede beslutninger. Dette »kendskab til situationen« — hos alle relevante interessenter — er afgørende for en effektiv koordineret reaktion. Til kendskab til situationen hører oplysninger om årsagerne til og følgerne og oprindelsen af hændelsen. Det anerkendes, at dette forudsætter udveksling og deling af oplysninger mellem berørte parter i et egnet format og ved anvendelse af en fælles klassificering til at beskrive hændelsen på en tilstrækkelig sikker måde.

|

|

(21)

|

Håndteringen af cybersikkerhedshændelser kan antage mange former, fra identifikation af tekniske foranstaltninger, der kan indebære, at to eller flere enheder i fællesskab undersøger de tekniske årsager til hændelsen (f.eks. analyse af malware), eller identifikation af metoder, ved hjælp af hvilke organisationerne kan vurdere, hvorvidt de er berørt (f.eks. indikatorer for kompromittering (IOC)), til operationelle beslutninger om anvendelse af sådanne foranstaltninger og på politisk plan træffe beslutning om anvendelse af andre instrumenter som f.eks. den fælles ramme for reaktion på ondsindede cyberaktiviteter (10) eller EU's fælles operationelle protokol for imødegåelse af hybride trusler (EU-drejebogen) (11), afhængigt af hændelsens natur.

|

|

(22)

|

At de europæiske borgere og virksomheder har tillid til de digitale tjenester, er afgørende for det digitale indre markeds fortsatte udvikling. Derfor spiller krisekommunikation en særlig vigtig rolle i afbødningen af de negative følger af cybersikkerhedshændelser og -kriser. Kommunikation kan også anvendes inden for rammerne af EU's fælles diplomatiske reaktion som en måde at påvirke adfærden hos (potentielle) angribere fra tredjelande. For at en politisk reaktion kan have den ønskede effekt, er det afgørende at der er overensstemmelse mellem den offentlige kommunikation, der har til formål at afbøde de negative virkninger af cybersikkerhedshændelser og -kriser, og den offentlige kommunikation, der har til formål at påvirke udøvere af ondsindede cyberaktiviteter.

|

|

(23)

|

Oplysning af offentligheden om, hvordan virkningerne af en hændelse kan afbødes på brugerniveau og organisatorisk niveau (f.eks. ved at downloade en softwarepatch eller at træffe supplerende foranstaltninger til at undgå at udsætte sig selv for risiko, osv.), kan være en effektiv foranstaltning til at begrænse omfanget af en væsentlig cybersikkerhedshændelse eller -krise.

|

|

(24)

|

I øjeblikket er Kommissionen gennem Connecting Europe-facilitetens (CEF) program om digitaltjenesteinfrastrukturer ved at udvikle en central tjenesteplatform og samarbejdsmekanisme, også kendt som MeliCERTes, mellem de medlemsstater, der deltager i CSIRT, for at forbedre deres beredskabsniveauer, samarbejde og reaktion over for nye trusler mod cybersikkerheden og cybersikkerhedshændelser. I øjeblikket medfinansierer Kommissionen gennem indkaldelser af konkurrerende forslag for tildeling af tilskud under Connecting Europe-faciliteten (CEF) CSIRT'er i medlemsstaterne for at forbedre deres operationelle kapacitet på nationalt plan.

|

|

(25)

|

Cybersikkerhedsøvelser på EU-plan har afgørende betydning for at tilskynde til og forbedre samarbejdet mellem medlemsstaterne og den private sektor. Med henblik herpå har ENISA siden 2010 gennemført regelmæssige fælleseuropæiske cyberhændelsesøvelser (»Cyber Europe«).

|

|

(26)

|

I Rådets konklusioner (12) om gennemførelsen af den fælles erklæring fra formanden for Det Europæiske Råd, formanden for Europa-Kommissionen og generalsekretæren for Den Nordatlantiske Traktats Organisation opfordres der til at styrke samarbejdet inden for cyberøvelser gennem gensidig medarbejderdeltagelse i relevante øvelser, herunder navnlig Cyber Coalition og Cyber Europe.

|

|

(27)

|

Det stadigt skiftende trusselsbillede og de seneste cybersikkerhedshændelser er tegn på den stigende trussel, som Unionen står overfor, og medlemsstaterne bør handle på nærværende henstilling så hurtigt som muligt og under alle omstændigheder senest ved udgangen af 2018 —

|

VEDTAGET DENNE HENSTILLING:

|

(1)

|

Medlemsstaterne og EU-institutionerne bør etablere en EU-krisereaktionsramme for cybersikkerhed, som integrerer de mål og retningslinjer for samarbejde, der er beskrevet i planen, på baggrund af de deri beskrevne vejledende principper.

|

|

(2)

|

EU-krisereaktionsrammen for cybersikkerhed skal navnlig identificere de relevante aktører, EU-institutioner og myndigheder i medlemsstaterne på alle nødvendige niveauer — teknisk, operationel, strategisk/politisk — og, når det er nødvendigt, udvikle operative standardprocedurer, som fastlægger den måde, hvorpå samarbejdet inden for rammerne af EU-krisereaktionsrammen for cybersikkerhed skal foregå. Der bør lægges vægt på fremme af udvekslingen af oplysninger uden unødig forsinkelse og koordineringen af reaktionen i forbindelse med væsentlige cybersikkerhedshændelser og -kriser foregår.

|

|

(3)

|

Med henblik herpå bør medlemsstaternes kompetente myndigheder samarbejde om udvikling af protokoller for informationsudveksling og samarbejde. Samarbejdsgruppen bør udveksle erfaringer om disse spørgsmål med de relevante EU-institutioner.

|

|

(4)

|

Medlemsstaterne bør sikre, at deres nationale krisestyringsmekanismer foreskriver en passende reaktion på cybersikkerhedshændelser og de nødvendige procedurer for samarbejde på EU-plan inden EU-rammen.

|

|

(5)

|

Hvad angår EU's nuværende krisestyringsmekanismer, bør medlemsstaterne, i overensstemmelse med planen, sammen med Kommissionens tjenestegrene og EU-Udenrigstjenesten udarbejde retningslinjer for den praktiske gennemførelse af integrationen af deres nationale krisestyring og enheder med ansvar for cybersikkerhed og procedurer i EU's eksisterende krisestyringsmekanismer, navnlig EU's integrerede ordninger for politisk kriserespons (IPCR) og EU-Udenrigstjenestens krisereaktionsmekanisme. Medlemsstaterne bør navnlig sikre, at der er passende strukturer, som muliggør en effektiv informationsudveksling mellem deres nationale krisestyringsmyndigheder og deres repræsentanter på EU-plan inden for rammerne af EU's krisestyringsmekanismer.

|

|

(6)

|

Medlemsstaterne bør fuldt ud gøre brug af de muligheder, som findes under Connecting Europe-facilitetens (CEF) program om digitaltjenesteinfrastrukturer, og samarbejde med Kommissionen med henblik på at sikre, at den centrale tjenesteplatform og samarbejdsmekanisme, som i øjeblikket er ved at blive udviklet, foreskriver de nødvendige funktioner og opfylder deres krav om samarbejde, også i forbindelse med cybersikkerhedskriser.

|

|

(7)

|

Medlemsstaterne bør med bistand fra ENISA og på grundlag af det foregående arbejde på dette område samarbejde om at udvikle og vedtage en fælles klassificering og model for situationsrapporter til at beskrive de tekniske årsager og virkningerne af cybersikkerhedshændelserne for yderligere at forbedre deres tekniske og operationelle samarbejde i krisesituationer. I denne henseende bør medlemsstaterne tage hensyn til det igangværende arbejde inden for rammerne af samarbejdsgruppen om retningslinjer for underretning af hændelser og navnlig til aspekterne vedrørende formatet af de nationale underretninger.

|

|

(8)

|

De procedurer, der er fastlagt i krisereaktionsrammen, bør afprøves og om nødvendigt revideres under hensyntagen til medlemsstaternes erfaringer fra øvelser i cybersikkerhed på nationalt og regionalt plan og på EU- og NATO-plan og inden for rammerne af cyberdiplomati. De bør navnlig afprøves i forbindelse med Cyber Europe-øvelser, der afholdes af ENISA. Den første lejlighed til at gøre dette er Cyber Europe 2018.

|

|

(9)

|

Medlemsstaterne og EU-institutionerne bør regelmæssigt øve deres reaktion på væsentlige cybersikkerhedshændelser og -kriser på nationalt og europæisk plan, herunder deres politiske reaktion, når det er nødvendigt og med inddragelse af enheder fra den private sektor, hvis det er relevant.

|

Udfærdiget i Bruxelles, den 13. september 2017.

På Kommissionens vegne

Mariya GABRIEL

Medlem af Kommissionen

(1) Rådets konklusioner om »Beskyttelse af kritisk informationsinfrastruktur »Resultater og næste skridt: vejen til global internetsikkerhed«, dokument 10299/11, Bruxelles, den 27. maj 2011.

(2) COM(2016) 410 endelig af 5. juli 2016.

(3) Europa-Parlamentets og Rådets direktiv (EU) 2016/1148 af 6. juli 2016 om foranstaltninger, der skal sikre et højt fælles sikkerhedsniveau for net- og informationssystemer i hele Unionen (EUT L 194 af 19.7.2016, s. 1).

(4) Dokument 14540/16 af 15. november 2016.

(5) I afsnit 3.1 i tillægget findes yderligere oplysninger om krisestyring, samarbejdsmekanismer og aktører på EU-plan.

(6) Ibid.

(7) Rådets afgørelse 2014/496/FUSP af 22. juli 2014 om de aspekter ved indførelsen, driften og anvendelsen af det europæiske globale satellitnavigationssystem, der berører Den Europæiske Unions sikkerhed, og om ophævelse af fælles aktion 2004/552/FUSP (EUT L 219 af 25.7.2014, s. 53).

(8) Er under udarbejdelse og forventes at blive vedtaget ved udgangen af 2017.

(9) Retningslinjerne forventes færdiggjort senest ved udgangen af 2017.

(10) Rådets konklusioner om en ramme for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter (»cyberdiplomatisk værktøjskasse«), dokument 9916/17.

(11) Fælles arbejdsdokument fra tjenestegrenene »EU's fælles operationel protokol for imødegåelse af hybride trusler (EU-drejebogen)« (SWD (2016) 227 final af 5.7.2016).

(12) ST 15283/16 af 6. december 2016.

BILAG

Plan for en koordineret reaktion på væsentlige grænseoverskridende cybersikkerhedshændelser og -kriser

INDLEDNING

Denne plan anvendes i forbindelse med cybersikkerhedshændelser, der er så forstyrrende, at den berørte medlemsstat ikke kan håndtere dem alene, eller som påvirker to eller flere medlemsstater eller EU-institutioner med så vidtrækkende og væsentlige konsekvenser af teknisk eller politisk betydning, at de kræver rettidig politisk koordination og reaktion på EU-politisk niveau.

Sådanne væsentlige cybersikkerhedshændelser betragtes som »cybersikkerhedskriser«.

I tilfælde af en EU-dækkende cybersikkerhedskrise står Rådet for at koordinere reaktionen på EU-politisk niveau via de integrerede ordninger for politisk kriserespons (IPCR).

I Kommissionen vil koordinationen finde sted i overensstemmelse med ARGUS-systemet til hurtig varsling.

Hvis krisen har en vigtig ekstern dimension eller berører den fælles sikkerheds- og forsvarspolitik (FSFP), aktiveres EU-Udenrigstjenestens kriseresponsmekanisme.

Planen beskriver, hvordan disse veletablerede krisestyringsmekanismer bør gøre fuld brug af eksisterende enheder på EU-plan med ansvar for cybersikkerhed og af mekanismer til samarbejde mellem medlemsstaterne.

Planen tager derved hensyn til en række vejledende principper (proportionalitet, subsidiaritet, komplementaritet og fortrolig behandling af oplysninger), opstiller de centrale mål for samarbejdet (effektiv reaktion, fælles situationsbevidsthed og offentlige meddelelser) på tre niveauer (det strategiske/politiske, det operationelle og det tekniske) og opstiller ligeledes mekanismerne, de involverede aktører og de aktiviteter, der kræves for at nå de pågældende centrale mål.

Planen omfatter ikke alle aspekter af krisestyringen (forebyggelse/afhjælpning, beredskab, reaktion og genopretning), men fokuserer på reaktionen. Ikke desto mindre bliver visse aktiviteter behandlet, navnlig dem, der vedrører opnåelsen af en fælles situationsbevidsthed.

Det er også vigtigt at bemærke, at cybersikkerhedshændelser kan være isolerede eller en del af en større krise, der berører andre sektorer. Da de fleste cybersikkerhedskriser forventes at have indvirkning på den fysiske verden, skal enhver passende reaktion baseres på både cyberrelaterede og ikkecyberrelaterede modvirkningsforanstaltninger. Cyberkriseresponsaktiviteter bør koordineres med andre krisestyringsmekanismer på EU-plan, nationalt plan og sektorplan.

Endelig erstatter planen ikke og bør ikke berøre eksisterende sektorspecifikke eller politisk specifikke mekanismer, ordninger eller instrumenter såsom det der er fastsat for det europæiske globale satellitnavigationssystem (GNSS) (1).

Vejledende principper

Som led i arbejdet hen imod målene, identificeringen af de nødvendige aktiviteter og tildelingen af roller og ansvarsområder til de respektive aktører eller mekanismer er der anvendt følgende vejledende principper, som også skal overholdes ved udarbejdelsen af fremtidige retningslinjer for gennemførelse.

Proportionalitetsprincippet: Langt størstedelen af de cybersikkerhedshændelser, der berører medlemsstaterne, er et godt stykke under alt, hvad der kan betragtes som en national »krise«, for slet ikke at tale om en europæisk én af slagsen. Grundlaget for samarbejde mellem medlemsstaterne i reaktionen på sådanne hændelser udgøres af enheder, der håndterer IT-sikkerhedshændelser (CSIRT'er), oprettet ved NIS-direktivet (2). De nationale CSIRT'er samarbejder og udveksler oplysninger på daglig, frivillig basis, herunder om nødvendigt som reaktion på cybersikkerhedshændelser, der berører en eller flere medlemsstater, i overensstemmelse med CSIRT-netværkets standardprocedurer. Planen bør derfor fuldt ud udnytte disse standardprocedurer og bør afspejle alle yderligere cybersikkerhedskrisespecifikke opgaver.

Nærhedsprincippet: Nærhedsprincippet er centralt. Medlemsstaterne har det primære ansvar for at reagere i tilfælde af væsentlige cybersikkerhedshændelser eller -kriser, der påvirker dem. Kommissionen, EU-Udenrigstjenesten og andre EU-institutioner, -kontorer, -agenturer og -organer spiller dog en vigtig rolle. Denne rolle er klart fastlagt i IPCR-ordningerne, men stammer også fra EU-retten eller blot fra det forhold, at cybersikkerhedshændelser og -kriser kan påvirke alle dele af den økonomiske aktivitet i det indre marked, Unionens sikkerhed og internationale forbindelser samt institutionerne selv.

Komplementaritetsprincippet: Planen tager fuldt hensyn til de eksisterende krisestyringsmekanismer på EU-plan, dvs. IPCR-ordningerne, ARGUS og EU-Udenrigstjenestens kriseresponsmekanisme, og integrerer deri de nye strukturer og mekanismer i NIS-direktivet, dvs. CSIRT-netværket, samt de relevante agenturer og organer, dvs. Den Europæiske Unions Agentur for Net- og Informationssikkerhed (ENISA), Det Europæiske Center til Bekæmpelse af Cyberkriminalitet hos Europol (Europol/EC3), EU's Efterretningsanalysecenter (INTCEN), Efterretningsafdelingen under EU's Militærstab (EUMS INT) og Situationscentret (SITROOM) i INTCEN, der samarbejder som SIAC (Den Enkelte Efterretningsanalysekapacitet) såvel som EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler (beliggende i INTCEN) og IT-Beredskabsenheden for EU's Institutioner og Agenturer (CERT-EU). Som led i planen skal det desuden sikres, at mekanismernes interaktion og samarbejde skaber størst mulig komplementaritet og mindst mulig overlapning.

Fortrolig behandling af oplysninger: Al informationsudveksling inden for rammerne af planen skal overholde de gældende regler om sikkerhed (3) og beskyttelse af personoplysninger samt Traffic Light Protocol (4). For udveksling af klassificerede oplysninger skal der uanset det anvendte klassifikationssystem anvendes tilgængelige akkrediterede værktøjer (5). For så vidt angår behandling af personoplysninger vil planen overholde de gældende EU-regler, navnlig den generelle forordning om databeskyttelse (6), e-datadirektivet (7) og forordningen om beskyttelse af fysiske personer i forbindelse med behandling af personoplysninger i Unionens institutioner, organer, kontorer og agenturer og om fri udveksling af sådanne oplysninger (8).

Centrale mål

Samarbejde i henhold til planen finder sted på de tre ovennævnte niveauer: det politiske, det operationelle og det tekniske niveau. På hvert niveau kan samarbejdet omfatte udveksling af oplysninger samt fælles aktioner, ligesom der sigtes mod at opnå følgende centrale mål.

|

—

|

Muliggørelse af en effektiv reaktion: En reaktion kan antage mange former, lige fra identificering af tekniske foranstaltninger, hvilket kan indebære, at to eller flere enheder i fællesskab undersøger de tekniske årsager til hændelsen (f.eks. via malwareanalyse), eller identificering af måder, hvorpå organisationer kan vurdere, om de er berørt (f.eks. kompromitteringsindikatorer), til operationelle beslutninger om at anvende sådanne tekniske foranstaltninger og (på politisk niveau) at aktivere andre instrumenter, f.eks. EU's diplomatiske reaktion på ondsindede cyberaktiviteter (»den cyberdiplomatiske værktøjskasse«) eller EU's operationelle protokol for imødegåelse af hybride trusler, afhængigt af hændelsen.

|

|

—

|

Fælles situationsbevidsthed: Det er af afgørende betydning for en koordineret reaktion, at alle relevante interessenter på alle tre niveauer (det tekniske, det operationelle og det politiske) udviser en tilstrækkelig god forståelse af begivenhederne, i takt med at de finder sted. Situationsbevidsthed kan omfatte teknisk viden om årsagerne til samt konsekvenserne af og kilden til hændelsen. Idet cybersikkerhedshændelser kan påvirke en lang række sektorer (bl.a. finans-, energi-, transport- og sundhedssektoren), er det afgørende, at de relevante oplysninger når frem til alle relevante interessenter i tide og i det passende format.

|

|

—

|

Enighed om centrale offentlige meddelelser (9): Krisekommunikation spiller en vigtig rolle i at afbøde de negative virkninger af cybersikkerhedshændelser og -kriser, men kan også anvendes som et middel til at påvirke adfærden hos (potentielle) udøvere af ondsindede cyberaktiviteter. Det rigtige budskab kan også sende et klart signal om de sandsynlige konsekvenser af en diplomatisk reaktion, der har til formål at påvirke den adfærd, som udvises af sådanne udøvere. For at en politisk reaktion kan have den ønskede effekt, er det afgørende at tilpasse den offentlige kommunikation, der har til formål at afbøde de negative virkninger af cybersikkerhedshændelser og -kriser, og den offentlige kommunikation, der har til formål at påvirke udøvere af ondsindede cyberaktiviteter, til hinanden. Inden for cybersikkerhed er det særlig vigtigt at formidle præcise oplysninger om, hvordan offentligheden kan afbøde virkningerne af en hændelse (f.eks. ved at downloade en softwarepatch, træffe supplerende foranstaltninger til at undgå truslen osv.).

|

SAMARBEJDE MELLEM MEDLEMSSTATER SAMT MELLEM MEDLEMSSTATER OG EU-AKTØRER PÅ TEKNISK, OPERATIONELT OG STRATEGISK/POLITISK NIVEAU

En effektiv reaktion på væsentlige cybersikkerhedshændelser eller -kriser på EU-plan afhænger af et effektivt teknisk, operationelt og strategisk/politisk samarbejde.

På hvert niveau skal de involverede aktører udføre særlige aktiviteter med henblik på at nå tre centrale mål:

|

—

|

Fælles situationsbevidsthed

|

|

—

|

Offentlig kommunikation

|

Under hele hændelsen eller krisen vil aktører, der deltager i samarbejdet på lavt niveau, varsle, informere og assistere dem, der deltager på højt niveau, mens sidstnævnte vil vejlede (10) og træffe beslutninger for førstnævnte efter behov.

Samarbejde på teknisk niveau

Aktiviteternes omfang:

|

—

|

Håndtering af hændelser (11) i forbindelse med en cybersikkerhedskrise

|

|

—

|

Monitorering og overvågning af hændelser, herunder løbende analyse af trusler og risici.

|

Potentielle aktører:

På det tekniske niveau udgøres planens centrale mekanisme for samarbejde af CSIRT-netværket, der ledes af formandskabet, og hvis sekretariat varetages af ENISA.

|

—

|

Medlemsstaterne

|

—

|

Kompetente myndigheder og centrale kontaktpunkter, der er oprettet ved NIS-direktivet

|

|

|

—

|

EU's organer/kontorer/agenturer

|

|

—

|

Europa-Kommissionen

|

—

|

ERCC (operationel døgntjeneste beliggende i GD ECHO) og den udpegede ansvarlige tjenestegren (der vælges mellem GD CNECT og GD HOME afhængigt af hændelsens art), Generalsekretariatet (ARGUS-sekretariatet), GD HR (Sikkerhedsdirektoratet) og GD DIGIT (IT-sikkerhedsoperationer).

|

|

—

|

For andre EU-agenturer (12) det respektive overordnede generaldirektorat i Kommissionen eller EU-Udenrigstjenesten (første kontaktpunkt)

|

|

|

—

|

EU-Udenrigstjenesten

|

—

|

SIAC (Den Enkelte Efterretningsanalysekapacitet: EU INTCEN og EUMS INT)

|

|

—

|

EU's Situationscenter og den udpegede geografiske eller tematiske tjenestegren

|

|

—

|

EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler (en del af EU INTCEN: cybersikkerhed i en hybrid sammenhæng).

|

|

Fælles situationsbevidsthed:

|

—

|

Som led i det regelmæssige samarbejde på teknisk niveau til støtte for Unionens situationsbevidsthed bør ENISA regelmæssigt udarbejde en teknisk EU-cybersikkerhedsrapport om hændelser og trusler, der skal være baseret på offentligt tilgængelige oplysninger, ENISA's egen analyse og rapporter tilsendt af medlemsstaternes CSIRT'er (på frivillig basis) eller NIS-direktivets centrale kontaktpunkter, Det Europæiske Center til Bekæmpelse af Cyberkriminalitet (EC3) hos Europol og CERT-EU samt, hvor det er relevant, Den Europæiske Unions Efterretningsanalysecenter (INTCEN) ved Tjenesten for EU's Optræden Udadtil (EU-Udenrigstjenesten). Rapporten bør stilles til rådighed for de relevante instanser i Rådet, Kommissionen, den højtstående repræsentant/næstformanden og CSIRT-netværket.

|

|

—

|

I tilfælde af en større hændelse udarbejder CSIRT-netværkets formand med bistand fra ENISA en EU-situationsrapport om cybersikkerhedshændelser (13), der forelægges for formandskabet, Kommissionen og den højtstående repræsentant/næstformanden via det roterende formandskabs CSIRT.

|

|

—

|

Alle andre EU-agenturer aflægger rapport til deres respektive generaldirektorater, der herefter aflægger rapport til den ansvarlige tjenestegren i Kommissionen.

|

|

—

|

CERT-EU leverer tekniske rapporter til CSIRT-netværket, EU's institutioner og agenturer (efter behov) og ARGUS (hvis den er aktiveret).

|

|

—

|

Europol/EC3

(14)

og CERT-EU leverer kriminalteknisk ekspertanalyse af tekniske artefakter og andre tekniske oplysninger til CSIRT-netværket.

|

|

—

|

SIAC (EU-Udenrigstjenesten): På INTCEN's vegne aflægger EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler rapport til de relevante afdelinger i EU-Udenrigstjenesten.

|

Reaktion:

|

—

|

CSIRT-netværket udveksler tekniske detaljer og analyser om hændelsen såsom IP-adresser, kompromitteringsindikatorer (15) osv. Sådanne oplysninger bør sendes til ENISA uden unødig forsinkelse, og senest 24 timer efter at hændelsen er konstateret.

|

|

—

|

I overensstemmelse med CSIRT-netværkets standardprocedurer samarbejder medlemmerne om at analysere de tilgængelige tekniske artefakter og andre tekniske oplysninger vedrørende hændelsen med henblik på at fastslå årsagen og eventuelle tekniske modvirkningsforanstaltninger.

|

|

—

|

ENISA bistår CSIRT'er med deres tekniske aktiviteter på grundlag af sin ekspertise og i overensstemmelse med sit mandat (16).

|

|

—

|

Medlemsstaternes CSIRT'er koordinerer deres tekniske reaktionsaktiviteter med bistand fra ENISA og Kommissionen.

|

|

—

|

SIAC (EU-Udenrigstjenesten): På INTCEN's vegne iværksætter EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler processen med indsamling af indledende beviser.

|

Offentlig kommunikation:

|

—

|

CSIRT'er udarbejder teknisk rådgivningsmateriale (17) og sårbarhedsindberetninger (18) og formidler disse til deres respektive interessentgrupper og offentligheden efter de godkendelsesprocedurer, der gælder i de enkelte tilfælde.

|

|

—

|

ENISA medvirker til udarbejdelse og formidling af fælles kommunikation fra CSIRT-netværket.

|

|

—

|

ENISA koordinerer sine offentlige kommunikationsaktiviteter med CSIRT-netværket og Kommissionens talsmandstjeneste.

|

|

—

|

ENISA og EC3 koordinerer deres offentlige kommunikationsaktiviteter på grundlag af den fælles situationsbevidsthed, som medlemsstaterne er nået til enighed om. De koordinerer begge deres offentlige kommunikationsaktiviteter med Kommissionens talsmandstjeneste.

|

|

—

|

Hvis krisen har en ekstern dimension eller berører den fælles sikkerheds- og forsvarspolitik (FSFP), bør den offentlige kommunikation koordineres med EU-Udenrigstjenesten og talsmandstjenesten for den højtstående repræsentant/næstformanden.

|

Samarbejde på operationelt niveau

Aktiviteternes omfang:

|

—

|

Forberedelse af beslutningstagning på politisk niveau

|

|

—

|

Koordination af, hvordan cybersikkerhedskrisen forvaltes (efter behov)

|

|

—

|

Vurdering af konsekvenser og virkninger på EU-plan og forslag om eventuelle modvirkningsforanstaltninger.

|

Potentielle aktører:

|

—

|

Medlemsstaterne

|

—

|

Kompetente myndigheder og centrale kontaktpunkter, der er oprettet ved NIS-direktivet

|

|

—

|

CSIRT'er, agenturer for cybersikkerhed

|

|

—

|

Andre nationale sektormyndigheder (i tilfælde af en tværsektoriel hændelse eller krise)

|

|

|

—

|

EU's organer/kontorer/agenturer

|

|

—

|

Europa-Kommissionen

|

—

|

(Vice)generalsekretæren for SG (ARGUS-processen)

|

|

—

|

Kommissionens Sikkerhedsmyndighed

|

|

—

|

Andre generaldirektorater (i tilfælde af en tværsektoriel hændelse eller krise)

|

|

|

—

|

EU-Udenrigstjenesten

|

—

|

(Vice)generalsekretæren for kriserespons og SIAC (EU INTCEN og EUMS INT)

|

|

—

|

EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler

|

|

|

—

|

Rådet

|

—

|

Formandskabet (formanden for Den Horisontale Gruppe vedrørende Cyberspørgsmål eller Coreper (19)) med støtte fra Generalsekretariatet for Rådet (GSR) eller Den Udenrigs- og Sikkerhedspolitiske Komité (PSC) (20) og IPCR-ordningerne (hvis de er aktiveret).

|

|

Situationsbevidsthed:

|

—

|

Der ydes støtte til udarbejdelsen af strategisk/politiske situationsrapporter (f.eks. rapporten om integreret situationsbevidsthed og analyse (ISAA), hvis IPCR er aktiveret)

|

|

—

|

Rådets Horisontale Gruppe vedrørende Cyberspørgsmål forbereder et møde i Coreper eller PSC efter behov

|

|

—

|

Hvis IPCR er aktiveret:

|

—

|

Til støtte for dets forberedelse af mødet i Coreper eller PSC kan formandskabet indkalde til rundbordsmøder med inddragelse af relevante interessenter i medlemsstaterne, institutionerne og agenturerne samt tredjeparter såsom ikke-EU-lande og internationale organisationer. Disse møder er krisemøder, der har til formål at identificere flaskehalse og udarbejde forslag til foranstaltninger vedrørende tværgående spørgsmål.

|

|

—

|

Den ansvarlige tjenestegren i Kommissionen eller EU-Udenrigstjenesten udarbejder som ISAA-ansvarlig ISAA-rapporten med bidrag fra ENISA, CSIRT-netværket, Europol/EC3, EUMS INT, INTCEN og alle andre relevante aktører. ISAA-rapporten er en EU-dækkende vurdering på grundlag af sammenhængen mellem tekniske hændelser og krisevurdering (trusselsanalyse, risikovurdering, ikketekniske konsekvenser og virkninger, ikkecyberrelaterede aspekter af hændelsen eller krisen osv.), der er skræddersyet til behovene på operationelt og politisk niveau.

|

|

|

—

|

Hvis ARGUS er aktiveret:

|

—

|

CERT-EU og EC3 (21) bidrager direkte til udvekslingen af oplysninger i Kommissionen.

|

|

|

—

|

Hvis EU-Udenrigstjenestens kriseresponsmekanisme er aktiveret:

|

—

|

SIAC vil intensivere sin indsamling af oplysninger, samle oplysningerne fra alle kilder sammen og udarbejde en analyse og vurdering af hændelsen.

|

|

Reaktion (efter anmodning fra politisk niveau):

|

—

|

Grænseoverskridende samarbejde med de centrale kontaktpunkter og de nationale kompetente myndigheder (NIS-direktivet) med henblik på at afbøde konsekvenserne og virkningerne.

|

|

—

|

Aktivering af alle tekniske modvirkningsforanstaltninger og koordination af den tekniske kapacitet, der kræves for at standse eller begrænse virkningerne af de målrettede angreb på bestemte informationssystemer.

|

|

—

|

Samarbejde og, hvis det besluttes, koordination af den tekniske kapacitet i retning af en fælles eller samordnet reaktion i overensstemmelse med

CSIRT-netværkets standardprocedurer

.

|

|

—

|

Vurdering af behovet for samarbejde med relevante tredjeparter.

|

|

—

|

Beslutningstagning i ARGUS-processen (hvis den er aktiveret).

|

|

—

|

Forberedelse af afgørelser og koordination i henhold til IPCR-ordningerne (hvis de er aktiveret).

|

|

—

|

Støtte af EU-Udenrigstjenestens beslutningsproces via EU-Udenrigstjenestens kriseresponsmekanisme (hvis den er aktiveret), herunder kontakter med tredjelande og internationale organisationer samt enhver foranstaltning, der har til formål at beskytte FSFP-missioner og -operationer og EU-delegationer.

|

Offentlig kommunikation:

|

—

|

Nå til enighed om offentlige meddelelser vedrørende hændelsen.

|

|

—

|

Hvis krisen har en ekstern dimension eller berører den fælles sikkerheds- og forsvarspolitik (FSFP), bør den offentlige kommunikation koordineres med EU-Udenrigstjenesten og talsmandstjenesten for den højtstående repræsentant/næstformanden.

|

Samarbejde på strategisk/politisk niveau

Potentielle aktører:

|

—

|

På medlemsstaternes vegne: ministrene med ansvar for cybersikkerhed

|

|

—

|

På Det Europæiske Råds vegne: formanden

|

|

—

|

På Rådets vegne: det roterende formandskab

|

|

—

|

Hvis »den cyberdiplomatiske værktøjskasse« er aktiveret: PSC og Den Horisontale Gruppe vedrørende Cyberspørgsmål

|

|

—

|

På Europa-Kommissionens vegne: formanden eller den delegerede næstformand/kommissær

|

|

—

|

Unionens højtstående repræsentant for udenrigsanliggender og sikkerhedspolitik/næstformand for Kommissionen.

|

Aktiviteternes omfang: Strategisk og politisk forvaltning af både cyber- og ikkecyberrelaterede aspekter af krisen, herunder foranstaltninger under rammen for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter.

Fælles situationsbevidsthed:

|

—

|

Identificering af konsekvenserne af krisens forstyrrende indvirkning på Unionens funktionsmåde.

|

Reaktion:

|

—

|

Aktivering af supplerende krisestyringsmekanismer/-instrumenter afhængigt af hændelsens art og virkninger. Disse kan f.eks. omfatte civilbeskyttelsesmekanismen.

|

|

—

|

Iværksættelse af foranstaltninger under rammen for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter.

|

|

—

|

Krisestøtte til de berørte medlemsstater, f.eks. gennem aktivering af Beredskabsfonden for Cybersikkerhed (22), når den bliver tilgængelig.

|

|

—

|

Samarbejde og koordination med internationale organisationer efter behov, f.eks. De Forenede Nationer (FN), Organisationen for Sikkerhed og Samarbejde i Europa (OSCE) og navnlig NATO.

|

|

—

|

Vurdering af de nationale sikkerheds- og forsvarsmæssige konsekvenser.

|

Offentlig kommunikation:

Vedtagelse af en fælles kommunikationsstrategi over for offentligheden.

KOORDINERET REAKTION MED MEDLEMSSTATERNE PÅ EU-PLAN INDEN FOR RAMMERNE AF IPCR-ORDNINGERNE

I overensstemmelse med princippet om komplementaritet på EU-plan handler dette afsnit navnlig om at præsentere og fokusere på de centrale mål og på de ansvarsområder og aktiviteter, der hører under og udføres af medlemsstaternes myndigheder, CSIRT-netværket, ENISA, CERT-EU, Europol/EC3, INTCEN, EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler og Rådets Horisontale Gruppe vedrørende Cyberspørgsmål inden for rammerne af IPCR-processen. Aktører formodes at handle i overensstemmelse med fastlagte procedurer på EU-plan eller nationalt plan.

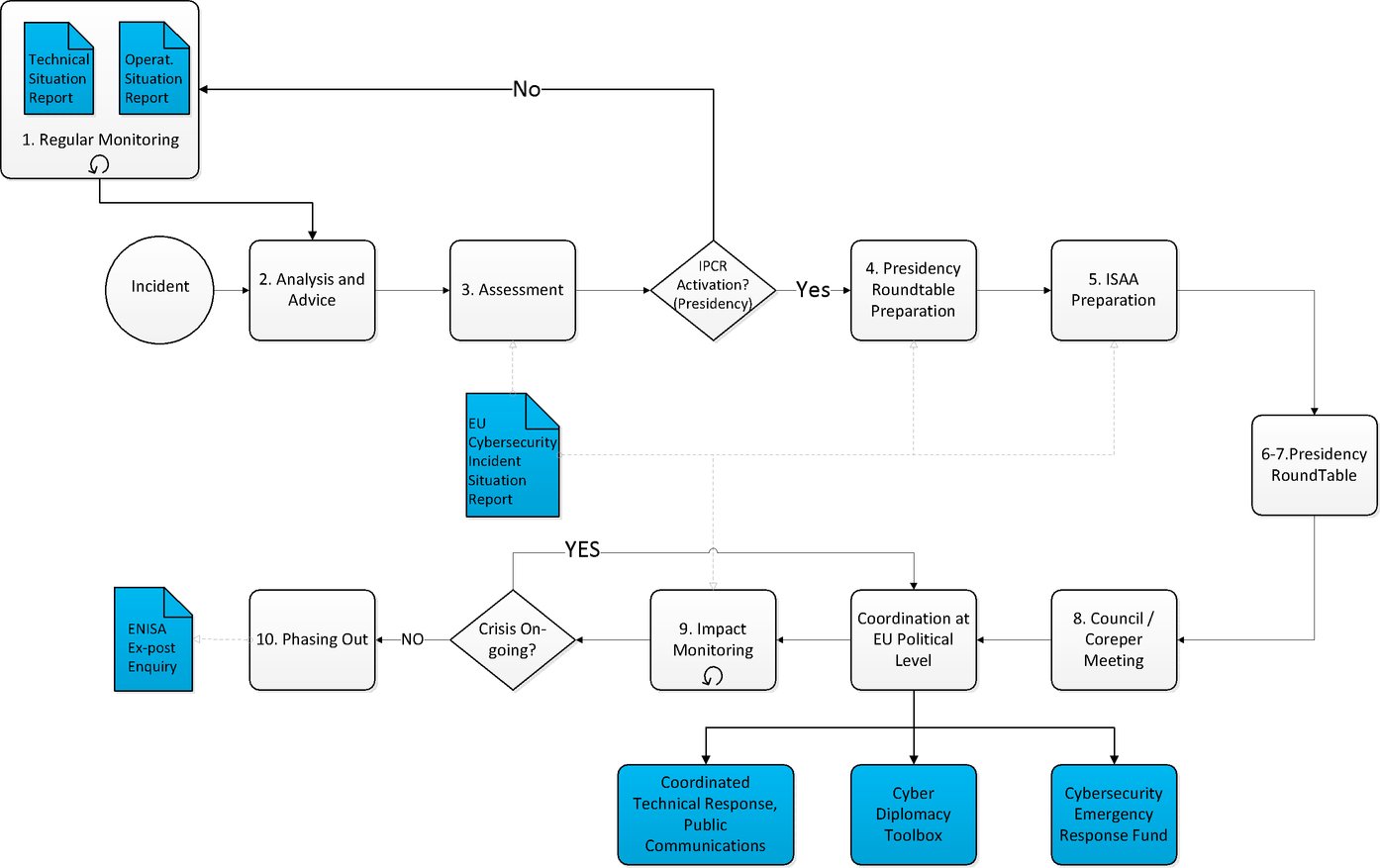

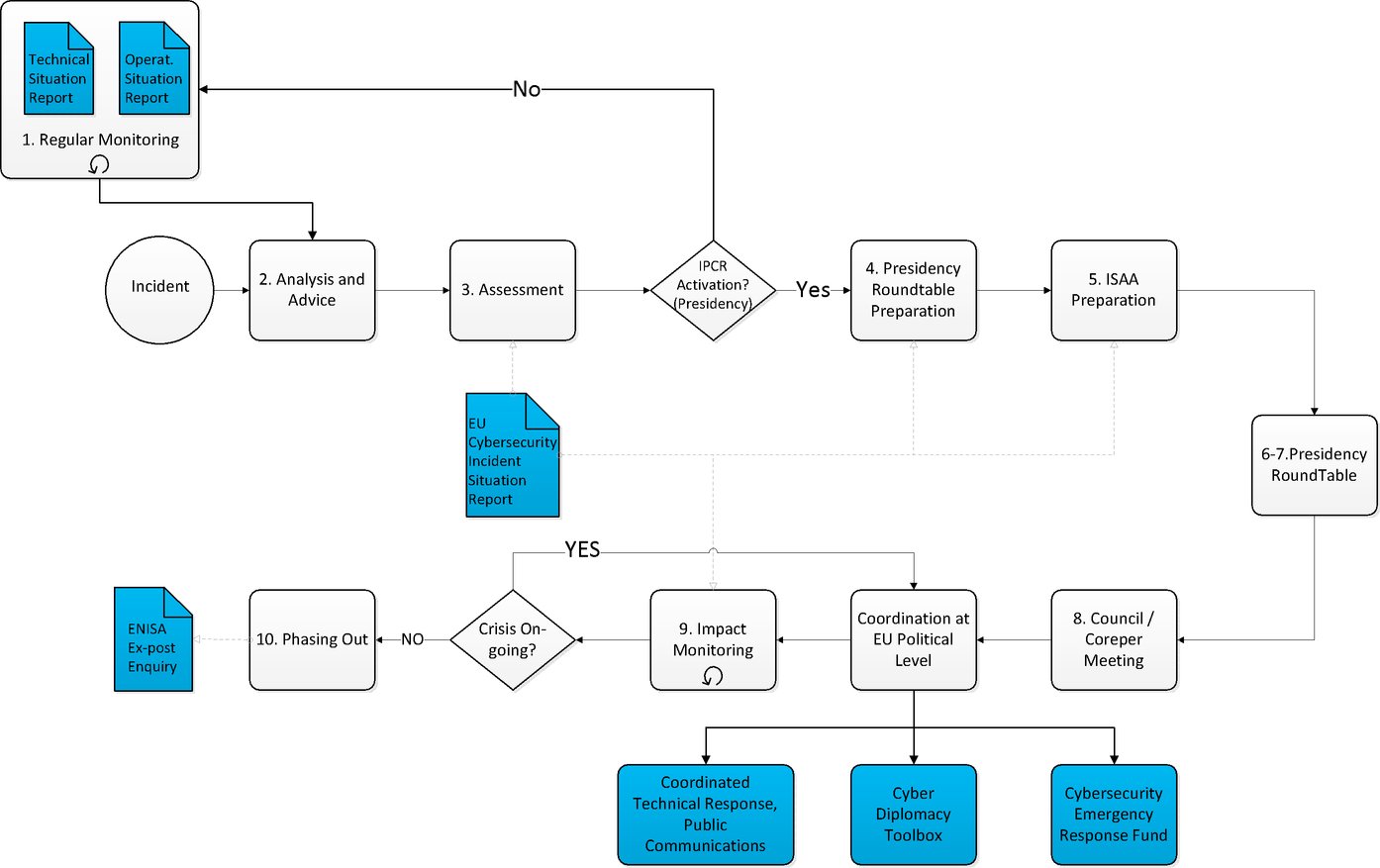

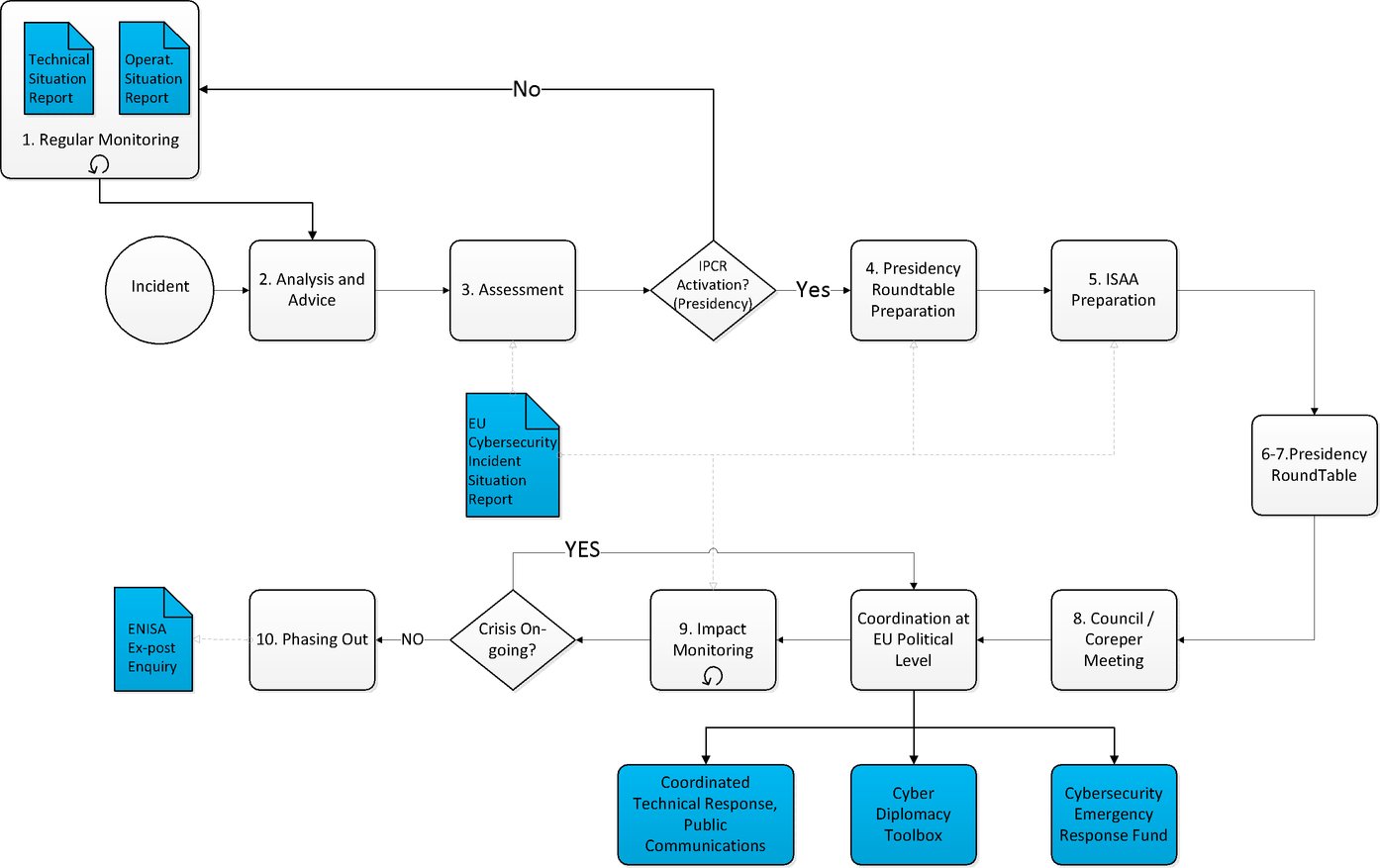

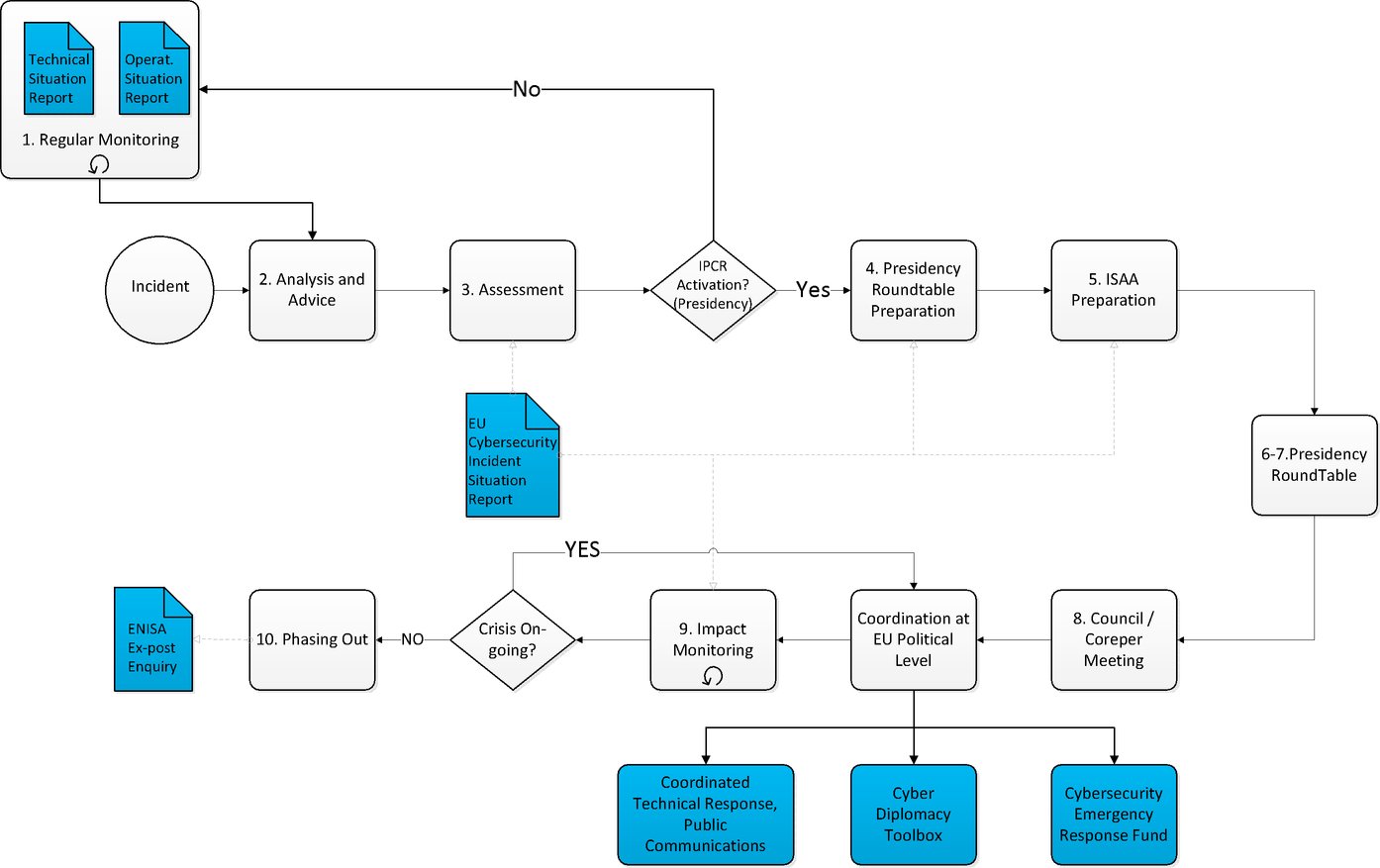

Det er vigtigt at bemærke, at aktiviteter på nationalt plan og samarbejde inden for CSIRT-netværket (om nødvendigt) finder sted i overensstemmelse med nærhedsprincippet og proportionalitetsprincippet under enhver hændelse/krise, jf. figur 1, uafhængigt af om EU's krisestyringsmekanismer er aktiveret.

Figur 1

Reaktion på cybersikkerhedshændelser/-kriser på EU-plan

Alle de aktiviteter, der er beskrevet nedenfor, skal udføres i overensstemmelse med de standardprocedurer eller regler, der er fastsat for de involverede samarbejdsmekanismer, og med de mandater og beføjelser, der er fastsat for de enkelte aktører og institutioner. Disse procedurer/regler, kan der være behov for nogle tilføjelser eller ændringer for at nå det bedst mulige samarbejde og effektiv reaktion på væsentlige cybersikkerhedshændelser og -kriser.

Ikke alle de aktører, der er præsenteret nedenfor, er nødvendigvis forpligtet til at handle i forbindelse med en given hændelse. Ikke desto mindre bør planen og de relevante standardprocedurer for samarbejdsmekanismerne tage højde for deres potentielle deltagelse.

I betragtning af hvor forskellige konsekvenser en cybersikkerhedshændelse eller -krise kan have for samfundet, vil en høj grad af fleksibilitet vedrørende inddragelsen af sektorielle aktører på alle niveauer og en eventuel passende reaktion være baseret på både cyberrelaterede og ikkecyberrelaterede modvirkningsforanstaltninger.

Forvaltning af cybersikkerhedskriser — Integrering af cybersikkerhed i IPCR-processen

IPCR-ordningerne, der er beskrevet i IPCR-standardprocedurerne (23), følger sekventielt de trin, der er beskrevet nedenfor (anvendelsen af visse af trinnene vil afhænge af situationen).

For hvert trin præciseres de cybersikkerhedsspecifikke aktiviteter og aktører. For nemheds skyld er teksten i IPCR-standardprocedurerne gengivet for hvert trin efterfulgt af de planspecifikke aktiviteter. Denne trinvise fremgangsmåde giver også mulighed for klart at identificere de huller, der er i den nødvendige kapacitet og i procedurerne, og som hindrer en effektiv reaktion på cybersikkerhedskriser.

Figur 2 (nedenfor (24)) er en grafisk repræsentation af IPCR-processen, hvor de nye elementer, der indføres, er fremhævet med blåt.

Figur 2

Elementer i IPCR, der særligt vedrører cybersikkerhed

Bemærk: I betragtning af karakteren af de hybride trusler på cyberområdet, som er designet til ikke at overskride den tærskel, der kendetegner en genkendelig krise, er EU nødt til at træffe forebyggende og beredskabsrelaterede foranstaltninger. EU's analyseenhed for hybride trusler har til opgave at analysere relevante hændelser hurtigt og informere de relevante koordineringsstrukturer. De normale indberetninger fra analyseenheden for hybride trusler kan bidrage med oplysninger til udarbejdelsen af sektorspecifikke politikker, der skal forbedre beredskabet.

|

—

|

Trin 1 — Regelmæssig, sektorpecifik overvågning og varsling: De eksisterende, regelmæssige, sektorspecifikke situationsrapporter og varslinger giver Rådets formandskab oplysninger om krisen og dens mulige udvikling

|

—

|

Identificerede mangler: Der eksisterer på nuværende tidspunkt ikke nogen regelmæssige og koordinerede situationsrapporter på cybersikkerhedsområdet eller varslinger for så vidt angår cybersikkerhedshændelser (og -trusler) på EU-plan.

|

|

—

|

Plan: Situationsovervågning/rapportering vedrørende cybersikkerhed i EU

|

—

|

En regelmæssig teknisk situationsrapport vedrørende cybersikkerhed i EU om cybersikkerhedshændelser og -trusler vil blive udarbejdet af ENISA på grundlag af offentligt tilgængelige oplysninger, ENISA's egen analyse og reporter, som (frivilligt) deles med agenturet af medlemsstaternes CSIRT'er eller kontaktknudepunkter i henhold til NIS-direktivet, Det Europæiske Center for Bekæmpelse af Cyberkriminalitet (EC3) ved Europol, CERT-EU og EU's Efterretningsanalysecenter (INTCEN) ved EU-Udenrigstjenesten. Denne rapport bør gøres tilgængelig for de relevante organer i Rådet, Kommissionen og CSIRT-netværket.

|

|

—

|

EU's analyseenhed for hybride trusler bør på vegne af SIAC udarbejde en operationel situationsrapport om cybersikkerhed i EU. Rapporten understøtter også rammen for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter.

|

|

—

|

Begge rapporter formidles til EU og nationale interessenter med henblik på at bidrage til deres egen situationsbevidsthed, informere beslutningstagere og fremme regionalt samarbejde på tværs af grænserne.

|

|

|

Når der er observeret en hændelse

|

—

|

Trin 2 — Analyse og rådgivning: på grundlag af den tilgængelige overvågning og varsling holder Kommissionens tjenestegrene, EU-Udenrigstjenesten og GSR hinanden underrettet om eventuelle udviklinger for at være klar til at rådgive formandskabet i forbindelse med en eventuel aktivering af IPCR (fuld aktivering eller i oplysningsudvekslingstilstand)

|

—

|

Plan

|

—

|

Til Kommissionen, GD CNECT, GD HOME, GD HR.DS og GD DIGIT, understøttet af ENISA, EC3 og CERT-EU

|

|

—

|

EU-Udenrigstjenesten. Idet der trækkes på SITROOM's arbejde og efterretningskilder sørger EU's analyseenhed for hybride trusler for situationsbevidsthed med hensyn til reelle og potentielle hybride trusler, der påvirker EU og dens partnere, herunder cybertrusler. Derfor vil INTCEN (i første omgang) informere på det operationelle plan i henhold til de fastlagte procedurer, når EU's analyseenhed for hybride truslers analyse og vurdering indikerer tilstedeværelsen af mulige trusler rettet mod en medlemsstat, partnerlande eller -organisationer. På det operationelle plan udarbejdes herefter anbefalinger til det politisk-strategiske plan, herunder vedrørende mulig aktivering af krisehåndteringsordninger i overvågningstilstand (f.eks. EU-Udenrigstjenestens kriseresponsmekanisme eller IPCR's overvågningsside).

|

|

—

|

CSIRT-netværkets formandskab udarbejder bistået af ENISA en situationsrapport vedrørende en cybersikkerhedshændelse i EU (25), som fremlægges for formandskabet, Kommissionen og den højtstående repræsentant og næstformand via CSIRT'en i den medlemsstat, der varetager det roterende formandskab.

|

|

|

|

—

|

Trin 3 — Vurdering/beslutning vedrørende aktivering af IPCR: formandskabet vurderer behovet for politisk koordinering, udveksling af oplysninger eller beslutningstagning på EU-plan. Med henblik herpå kan formandskabet indkalde til et uformelt rundbordsmøde. Formandskabet foretager en indledende identificering af de områder, der kræver inddragelse af Coreper eller Rådet. Dette vil danne grundlag for vejledningen til udarbejdelse af rapporter om integreret situationsbevidsthed og -analyse (ISAA). Formandskabet beslutter i lyset af krisens karakter eventuelle konsekvenser og de dertil knyttede politiske behov, og om det er passende at indkalde de relevante arbejdsgrupper under Rådet og/eller Coreper og/eller PSC til møder.

|

—

|

Plan:

|

—

|

Rundbordsmødedeltagere:

|

—

|

Kommissionens tjenestegrene og EU-Udenrigstjenesten vil rådgive formandskabet på deres respektive kompetenceområder.

|

|

—

|

Medlemsstaternes repræsentanter i Den Horisontale Gruppe vedrørende Cyberspørgsmål bistået af eksperter fra hovedstæderne (CSIRT'er, kompetente myndigheder i cybersikkerhedsspørgsmål, andre).

|

|

—

|

Politisk/strategisk vejledning i forbindelse med ISAA-rapporter baseret på den seneste situationsrapport vedrørende en cybersikkerhedshændelse i EU og yderligere oplysninger fra rundbordsdeltagerne.

|

|

—

|

Relevante arbejdsgrupper og udvalg:

|

—

|

Den Horisontale Gruppe vedrørende Cyberspørgsmål.

|

|

|

|

Kommissionen, EU-Udenrigstjenesten og GSR kan også i fuld enighed og sammen med formandskabet, beslutte at aktivere IPCR i oplysningsudvekslingstilstand ved at oprette en kriseside for at forberede en eventuel fuld aktivering.

|

|

—

|

Trin 4 — Aktivering af IPCR/indsamling og udveksling af oplysninger: ved aktivering (uanset om der er tale om oplysningsudvekslingstilstand eller fuld aktiveringstilstand) oprettes en kriseside på IPCR-webplatformen, hvilket giver mulighed for specifikke udvekslinger af oplysninger, der fokuserer på aspekter, som vil bidrage med oplysninger til ISAA-rapporterne og til at forberede drøftelserne på politisk plan. Hvilken tjenestegren, der er ansvarlig for ISAA-rapporterne (en af Kommissionens tjenestegrene eller EU-Udenrigstjenesten), vil afhænge af sagens omstændigheder.

|

|

—

|

Trin 5 — Udarbejdelse af ISAA-rapporter: udarbejdelsen af ISAA-rapporter indledes. Kommissionen/EU-Udenrigstjenesten vil udsende ISAA-rapporter som skitseret i ISAA-standardprocedurerne og kan yderligere fremme udveksling af oplysninger på IPCR-webplatformen eller udstede specifikke anmodninger om oplysninger. ISAA-rapporterne vil blive tilpasset behovene på politisk plan (dvs. Coreper eller Rådet) som fastsat af formandskabet og anført i dets retningslinjer, og de muliggør således et strategisk overblik over situationen og en oplyst debat om de punkter på dagsordenen, som er fastsat af formandskabet. I henhold til ISAA-standardprocedurerne vil cybersikkerhedskrisens karakter afgøre, om ISSA-rapporten udarbejdes af en af Kommissionens tjenestegrene (DG CNECT, DG HOME) eller af EU-Udenrigstjenesten.

Efter aktiveringen af IPCR vil formandskabet skitsere ISAA-rapportens specifikke fokusområder, så den kan understøtte den politiske koordinerings- og/eller beslutningsproces i Rådet. Efter at have rådført sig med Kommissionens tjenestegrene/EU-udenrigstjenesten vil formandskabet også nærmere angive timingen i forbindelse med rapporten

|

—

|

Plan:

|

—

|

ISAA-rapporten indeholder bidrag fra relevante tjenestegrene, herunder:

|

—

|

CSIRT-netværket i form af situationsrapporten vedrørende en cybersikkerhedshændelse i EU

|

|

—

|

EC3, SITROOM, EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler, CERT-EU. EU-Enheden for Analyse og Udveksling af Oplysninger om Hybride Trusler vil yde støtte og bidrag til den tjenestegren, der er ansvarlig for ISAA-rapporterne, og rundbordsmødet om IPCR, når det er relevant.

|

|

—

|

EU's sektoragenturer og -organer afhængigt at de berørte sektorer.

|

|

—

|

Medlemsstaternes myndigheder (ud over CSIRT'erne).

|

|

|

—

|

Indsamling af ISAA-input (26):

|

—

|

Kommissionens agenturer og EU-agenturer: ARGUS IT-systemet vil sørge for det interne basisnet til ISAA-rapporterne. EU-agenturerne skal sende deres bidrag til deres respektive ansvarlige GD'er, som derefter vil lægge de relevante oplysninger ind i ARGUS. Kommissionens tjenestegrene og agenturer vil indsamle oplysninger fra eksisterende sektornetværk med medlemsstaterne og internationale organisationer samt fra andre relevante kilder.

|

|

—

|

For EU-Udenrigstjenesten: EU's situationsrum vil med støtte fra de andre relevante afdelinger i EU-Udenrigstjenesten sørge for det interne basisnet og kontaktknudepunkt for ISAA-rapporterne. EU-Udenrigstjenesten vil indsamle oplysninger fra tredjelande og relevante internationale organisationer.

|

|

|

|

|

—

|

Trin 6 — Forberedelse af formandskabets uformelle rundbordsmøde: Formandskabet vil med bistand fra Rådets generalsekretariat fastsætte timing, dagsorden, deltagere og det forventede resultat (mulige resultater) af formandskabets uformelle rundbordsmøde. GSR vil formidle relevante oplysninger på IPCR-webplatformen på vegne af formandskabet og vil navnlig udsende mødeindkaldelsen

|

|

—

|

Trin 7 — Formandskabets rundbordsmøde/forberedende foranstaltninger til politisk koordinering i EU/beslutningstagning: Formandskabet vil indkalde til et uformelt rundbordsmøde for at gennemgå situationen og for at forberede og evaluere de punkter, som skal forelægges Coreper eller Rådet. Formandskabets uformelle rundbordsmøde vil også udgøre et forum for at udvikle, evaluere og drøfte alle handlingsforslag, som skal forelægges Coreper/Rådet.

|

—

|

Plan:

|

—

|

Rådets Horisontale Gruppe vedrørende Cyberspørgsmål bør forberede PSC eller Coreper

|

|

|

|

—

|

Trin 8 — Politisk koordinering og beslutningstagning i Coreper/Rådet: Resultaterne af møderne i Rådet/Coreper vedrører koordinering af reaktionstiltag på alle planer, beslutninger om ekstraordinære forholdsregler, politiske erklæringer, osv. Disse beslutninger udgør også en ajourført politisk/strategisk vejledning i forbindelse med den videre udarbejdelse af ISAA-rapporter.

|

—

|

Plan:

|

—

|

Den politiske beslutning om at koordinere reaktionen på cybersikkerhedskrisen gennemføres via de aktiviteter (udført af de relevante aktører), der er beskrevet i det foregående i Afdeling 1 »Samarbejde på det strategiske/politiske, det operationelle og tekniske plan«, for så vidt angår Reaktion og Offentlige meddelelser.

|

|

—

|

Udarbejdelsen af ISAA-rapporter fortsætter på grundlag af samarbejde på det tekniske, operationelle og politiske/strategiske plan for så vidt angår Situationsbevidsthed, som også er beskrevet i Afdeling 1.

|

|

|

|

—

|

Trin 9 — Overvågning af virkningen: Den tjenestegren, der er ansvarlig for ISAA-rapporterne, vil med støtte fra bidragyderne levere oplysninger om krisens udvikling og om virkningen af de politiske beslutninger, der er blevet truffet. Dette feedbacksystem vil understøtte en udviklingsproces og støtte formandskabets beslutning om at fortsætte EU's politiske engagement eller udfase IPCR

|

|

—

|

Trin 10 — Udfasning: Formandskabet kan ved at følge den samme proces, som blev anvendt i forbindelse med aktiveringen, indkalde til et uformelt rundbordsmøde for at vurdere, om der skal opretholdes en aktiv IPCR eller ej. Formandskabet kan beslutte at lukke eller nedgradere aktiveringen.

|

—

|

Plan:

|

—

|

ENISA kan opfordres til at bidrage eller udføre en teknisk ex post-undersøgelse af hændelsen i henhold til bestemmelserne i dets mandat.

|

|

|

(1) Afgørelse 2014/496/FUSP.

(2) Direktiv (EU) 2016/1148.

(3) Kommissionens afgørelse 2015/443 af 13. marts 2015 om sikkerhedsbeskyttelse i Kommissionen (EUT L 72 af 17.3.2015, s. 41) og Kommissionens afgørelse 2015/444 af 13. marts 2015 om reglerne for sikkerhedsbeskyttelse af EU's klassificerede informationer (EUT L 72 af 17.3.2015, s. 53); Afgørelse truffet af Unionens højtstående repræsentant for udenrigsanliggender og sikkerhedspolitik af 19. april 2013 om sikkerhedsbestemmelserne for Tjenesten for EU's Optræden Udadtil (EUT C 190 af 29.6.2013, s. 1); Rådets afgørelse 2013/488/EU af 23. september 2013 om reglerne for sikkerhedsbeskyttelse af EU's klassificerede informationer (EUT L 274 af 15.10.2013, s. 1).

(4) https://www.first.org/tlp/

(5) I juni 2016 omfattede disse transmissionskanaler CIMS (system til forvaltning af klassificerede informationer), ACID (krypteringsalgoritme), RUE (sikkert system til oprettelse, udveksling og lagring af dokumenter mærket RESTREINT UE/EU RESTRICTED) og SOLAN. Andre systemer, der f.eks. kan anvendes til videregivelse af klassificerede informationer, omfatter bl.a. PGP og S/MIME.

(6) Europa-Parlamentets og Rådets forordning (EU) 2016/679 af 27. april 2016 om beskyttelse af fysiske personer i forbindelse med behandling af personoplysninger og om fri udveksling af sådanne oplysninger og om ophævelse af direktiv 95/46/EF (generel forordning om databeskyttelse) (EUT L 119 af 4.5.2016, s. 1).

(7) Europa-Parlamentets og Rådets direktiv 2002/58/EF af 12. juli 2002 om behandling af personoplysninger og beskyttelse af privatlivets fred i den elektroniske kommunikationssektor (Direktiv om databeskyttelse inden for elektronisk kommunikation) (EUT L 201 af 31.7.2002, s. 37).

(8) Europa-Parlamentets og Rådets forordning (EF) nr. 45/2001 af 18. december 2000 om beskyttelse af fysiske personer i forbindelse med behandling af personoplysninger i fællesskabsinstitutionerne og -organerne og om fri udveksling af sådanne oplysninger (EUT L 8 af 12.1.2001, s. 1) — under revision.

(9) Det er her vigtigt at bemærke, at »offentlig kommunikation« kan henvise til både kommunikation om hændelsen til offentligheden som helhed og kommunikation af mere tekniske eller operationelle oplysninger til kritiske sektorer og/eller berørte parter. Dette kan kræve, at der gøres brug af fortrolige formidlingskanaler og af bestemte tekniske værktøjer eller platforme. I begge tilfælde er det den enkelte medlemsstats prærogativ og ansvar at kommunikere med aktørerne og til den brede offentlighed i medlemsstaten. I overensstemmelse med nærhedsprincippet som beskrevet ovenfor har medlemsstaterne og de nationale CSIRT'er derfor det endelige ansvar for de oplysninger, der formidles henholdsvis på deres område og til deres interessenter.

(10) »Tilladelser til at handle«: I forbindelse med en cybersikkerhedskrise er korte reaktionstider af afgørende betydning for at træffe passende modvirkningsforanstaltninger. Disse korte reaktionstider kan opnås gennem frivillige »tilladelser til at handle«, der kan udstedes fra en medlemsstat til en anden, og som giver en medlemsstat tilladelse til at handle øjeblikkeligt uden at konsultere aktører på højere niveau eller EU-institutionerne og uden om alle de officielle kanaler, der normalt kræves, såfremt det ikke er nødvendigt i forbindelse med en given hændelse (en CSIRT behøver f.eks. ikke at konsultere aktører på højere niveau for at videresende vigtige oplysninger til en CSIRT i en anden medlemsstat).

(11) Ved »håndtering af hændelser« forstås: alle procedurer til støtte for detektering, analyse og begrænsning af en hændelse samt reaktionen derpå.

(12) Afhængigt af hændelsens art og virkninger for forskellige aktivitetssektorer (bl.a. finans-, energi-, transport- og sundhedssektoren) vil de relevante EU-agenturer eller -organer blive inddraget.

(13) EU's situationsrapport om cybersikkerhedshændelser er en samling af nationale rapporter indsendt af nationale CSIRT'er. Rapportens format bør være beskrevet i CSIRT-netværkets standardprocedurer.

(14) I overensstemmelse med EC3's retlige ramme og med de heri fastsatte betingelser og procedurer.

(15) Ved »kompromitteringsindikator« (IOC) forstås: inden for IT-kriminalteknik et artefakt, der observeres på et netværk eller i et operativsystem, og som med stor sandsynlighed vidner om uautoriseret adgang. Typiske IOC'er er virussignaturer og IP-adresser, MD5-hashkoder fra malwarefiler eller URL'er eller domænenavne tilhørende »command and control«-servere i et botnet.

(16) Forslag til forordning af 13. september 2017 om ENISA, EU's Agentur for Cybersikkerhed, om ophævelse af forordning (EU) nr. 526/2013 og om cybersikkerhedscertificering af informations- og kommunikationsteknologi (»forordningen om cybersikkerhed«).

(17) Rådgivningsmateriale af teknisk art om årsagerne til hændelsen og eventuelle modvirkningsforanstaltninger.

(18) Oplysninger om den tekniske sårbarhed, der udnyttes til at påvirke IT-systemerne negativt.

(19) De Faste Repræsentanters Komité eller Coreper, jf. artikel 240 i traktaten om Den Europæiske Unions funktionsmåde (TEUF), er ansvarlig for at forberede arbejdet i Rådet for Den Europæiske Union.

(20) Den Udenrigs- og Sikkerhedspolitiske Komité er et udvalg i Rådet for Den Europæiske Union, der beskæftiger sig med den fælles udenrigs- og sikkerhedspolitik (FUSP), jf. artikel 38 i traktaten om Den Europæiske Union (TEU).

(21) I overensstemmelse med EC3's retlige ramme og med de heri fastsatte betingelser og procedurer.

(22) Beredskabsfonden for Cybersikkerhed er en foreslået foranstaltning i den fælles meddelelse »Resilience, Deterrence and Defence: Building strong cybersecurity for the EU« (JOIN(2017) 450/1).

(23) Jf. dokument 12607/15 »IPCR Standard Operating Procedures« som godkendt af Gruppen af Formandskabets Venner og noteret af Coreper i oktober 2015.

(24) En større udgave af figuren kan findes i tillægget.

(25) Situationsrapporten vedrørende en cybersikkerhedshændelse i EU er en samling af nationale rapporter fra de nationale CSIRT'er. Rapportens format bør beskrives i CSIRT-netværkets standardprocedurer.

(26) ISAA-standardprocedurer

TILLÆG

1. KRISESTYRING, SAMARBEJDSMEKANISMER OG AKTØRER PÅ EU-PLAN

Krisestyringsmekanismer

Integrerede ordninger for politisk kriserespons (IPCR): de integrerede ordninger for politisk kriserespons (IPCR), som blev godkendt af Rådet den 25. juni 2013 (1), er udformet med henblik på at fremme en rettidig koordinering og reaktion på EU-politisk plan i tilfælde af en større krise. ICPR understøtter også koordinering på politisk plan af reaktionen ved påberåbelse af solidaritetsbestemmelsen (artikel 222 i TEUF) som fastsat i Rådets afgørelse 2014/415/EU om ordninger til Unionens gennemførelse af solidaritetsbestemmelsen, der blev vedtaget den 24. juni 2014. ICPR-standardprocedurerne (2) fastsætter aktiveringsprocessen og de foranstaltninger der efterfølgende skal træffes.

ARGUS: Krisekoordineringssystem, der blev oprettet af Europa-Kommissionen i 2005 for at skabe en specifik koordineringsproces i tilfælde af en større krise, som berører flere sektorer. Det understøttes af et overordnet og hurtigt varslingssystem (IT-redskab) af samme navn. ARGUS opererer med to faser, hvor fase II (i tilfælde af en større krise, som berører flere sektorer) udløser møder i Krisekoordinationsudvalget (CCC) under ledelse af Kommissionens formand eller en kommissær, som har fået overdraget ansvaret. CCC samler repræsentanter for relevante GD'er under Kommissionen, kabinetter og andre EU-tjenestegrene med henblik på at styre og koordinere Kommissionens reaktion på krisen. CCC vurderer under ledelse af vicegeneralsekretæren situationen, overvejer mulighederne og træffer anfægtelige beslutninger for så vidt angår EU-redskaber og instrumenter, som Kommissionen har ansvar for, og sikrer, at beslutningerne gennemføres (3)

(4).

EU-Udenrigstjenestens kriseresponsmekanisme: EU-Udenrigstjenestens kriseresponsmekanisme er et struktureret system, som EU-Udenrigstjenesten kan anvende til at reagere på kriser og nødsituationer, der har en ekstern karakter eller en vigtig intern dimension — herunder hybride trusler — som potentielt eller reelt påvirker EU's eller medlemsstaternes interesser. Ved at sikre deltagelse af relevante tjenestemænd fra Kommissionen og Rådets sekretariat i møderne fremmer EU-Udenrigstjenestens kriseresponsmekanisme synergien mellem den diplomatiske, sikkerhedsmæssige og forsvarsrelaterede indsats med finansielle, handelsmæssige og samarbejdsrelaterede instrumenter, der styres af Kommissionen. Krisestaben kan aktiveres for den periode, krisen varer.

Samarbejdsmekanismer

CSIRT-netværket: Netværket af enheder, der håndterer IT-sikkerhedshændelser, samler alle nationale- og regerings-CSIRT'er og CERT-EU. Formålet med netværket er at muliggøre og forbedre udvekslingen af oplysninger blandt CSIRT'er vedrørende trusler og cybersikkerhedshændelser og at samarbejde om at reagere på cybersikkerhedshændelser og -kriser.

Rådets Horisontale Gruppe vedrørende Cyberspørgsmål: Arbejdsgruppen blev oprettet for at sikre strategisk og horisontal koordinering af IT-politiske spørgsmål i Rådet, og gruppen kan inddrages i såvel lovgivningsmæssige som ikke-lovgivningsmæssige aktiviteter.

Aktører

ENISA: Den Europæiske Unions Agentur for Net- og Informationssikkerhed blev oprettet i 2004. Agenturet arbejder tæt sammen med medlemsstaterne og den private sektor for at yde rådgivning og levere løsninger på problemer såsom den paneuropæiske cybersikkerhedsøvelse, udvikling af nationale cybersikkerhedsstrategier, samarbejde mellem CSIRT'er og opbygning af kapacitet. ENISA samarbejder direkte med CSIRT'erne i hele EU og fungerer som CSIRT-netværkets sekretariat.

ERCC: Kommissionens center for beredskabskoordinering (under Generaldirektoratet for Civilbeskyttelse og Humanitære Bistandsforanstaltninger på Europæisk Plan — GD ECHO) støtter og koordinerer en bred vifte af forebyggelses-, beredskabs- og reaktionstiltag døgnet rundt. Centeret blev indviet i 2013 og fungerer som knudepunkt for Kommissionens kriserespons (kontakt med andre EU-kriserum), herunder som det centrale, døgnbemandede IPCR-kontaktpunkt.

Europol/EC3: Det Europæiske Center for Bekæmpelse af Cyberkriminalitet (EC3) blev oprettet i 2013 inden for rammerne af Europol og understøtter retshåndhævelsesindsatsen mod cyberkriminalitet i EU. EC3 tilbyder operationel og analytisk støtte til medlemsstaternes efterforskning, fungerer som det centrale knudepunkt for strafferetlige oplysninger og efterretninger og understøtter medlemsstaternes indsatser og efterforskning med operationelle analyser, koordinering og ekspertise samt højt specialiseret teknisk og kriminalteknisk støttekapacitet.

CERT-EU: IT-Beredskabsenheden for EU's Institutioner og Agenturer har mandat til at forbedre beskyttelsen af EU's institutioner og agenturer mod cyberangreb. Enheden er medlem af CSIRT-netværket. CERT-EU har tekniske aftaler med NATO CIRC, nogle tredjelande og store kommercielle aktører inden for cybersikkerhedsområdet om at dele oplysninger om cybertrusler.

EU's efterretningstjenester omfatter EU's Efterretningsanalysecenter (INTCEN) og Efterretningsafdelingen (EUMS INT) under EU's Militærstab (EUMS), der samarbejder under ordningen med én fælles efterretningsanalysekapacitet (SIAC). SIAC's mål er at levere efterretningsanalyser, tidlig varsling og situationsbevidsthed til Unionens højtstående repræsentant for udenrigsanliggender og sikkerhedspolitik og EU-udenrigstjenesten. SIAC tilbyder sine tjenester til EU's besluttende organer inden for den fælles udenrigs- og sikkerhedspolitik (FUSP), den fælles sikkerheds- og forsvarspolitik (FSFP) og terrorbekæmpelse samt til medlemsstaterne. EU INTCEN og EUMS INT er ikke operationelle agenturer og har ikke nogen indsamlingskapacitet. Det operationelle plan i forbindelse med efterretningerne er medlemsstaternes ansvar. SIAC beskæftiger sig kun med strategisk analyse.

EU's analyseenhed for hybride trusler: Den fælles meddelelse om imødegåelse af hybride trusler fra april 2016 udpeger EU's analyseenhed for hybride trusler som knudepunktet for al kildeanalyse vedrørende hybride trusler i EU: Enhedens mandat blev godkendt i december 2016 af Kommissionen via en høring af andre tjenestegrene. EU's analyseenhed for hybride trusler har hjemsted i INTCEN, er en del af SIAC og samarbejder derfor med EUMS INT og har permanent et militært medlem. »Hybride« henviser til en statslig eller ikkestatslig aktørs forsætlige anvendelse af en kombination af flere skjulte/åbenlyse, militære/civile redskaber og metoder såsom cyberangreb, misinformationskampagner, spionage, økonomisk pression, anvendelse af mellemmænd eller anden undergravende virksomhed. EU's analyseenhed for hybride trusler arbejder med et omfattende netværk af kontaktpunkter, både i Kommissionen og medlemsstaterne, for at kunne yde den integrerede indsats/tilgang på tværs af ministerier og myndigheder, som er nødvendig for at imødegå forskelligartede udfordringer.

EU's Situationscenter: EU's situationscenter er en del af EU's Efterretningsanalysecenter (EU INTCEN) og giver EU-Udenrigstjenesten operationel kapacitet til at sikre en omgående og effektiv reaktion på kriser. Det er et permanent, civilt-militært standby-organ, som har kapacitet til at levere overvågning og situationsbevidsthed over hele verden døgnet rundt.

Relevante instrumenter

Rammen for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter: Rammen, der blev vedtaget i juni 2017, er en del af EU's tilgang til cyberdiplomati, som bidrager til forebyggelse af konflikter, afbødning af cybersikkerhedstrusler og øget stabilitet i internationale forbindelser. Rammen udnytter tiltag inden for den fælles udenrigs- og sikkerhedspolitik fuldt ud, herunder restriktive foranstaltninger, hvis det er relevant. Anvendelse af de foranstaltninger, som hører under rammen, bør tilskynde til samarbejde, fremme afbødning af umiddelbare og langsigtede trusler og påvirke adfærden hos den ansvarlige ophavsmand og potentielle aggressorer.

2. KRISEKOORDINERING PÅ CYBERSIKKERHEDSOMRÅDET INDEN FOR IPCR-ORDNINGERNE — HORISONTALT KOORDINERINGSLAG OG POLITISK ESKALERING

IPCR-ordningerne kan (og er blevet) anvendt til at håndtere tekniske og operationelle spørgsmål, men altid fra en politisk/strategisk vinkel.

For så vidt angår eskalering kan IPCR alt efter krisens niveau anvendes ved at skifte fra »overvågningstilstand« til »oplysningsudvekslingstilstand«, hvilket er det første niveau i en aktivering af IPCR og videre til »fuld aktivering af IPCR«.

Fuld aktiveringstilstand besluttes af det roterende formandskab for EU-Rådet. Kommissionen, EU-Udenrigstjenesten og GSR kan aktivere IPCR i informationsudvekslingstilstand. Overvågning og udveksling af oplysninger udløser forskellige niveauer af oplysningsudveksling, og denne udveksling skaber et behov for at udarbejde ISAA-rapporter. Fuld aktivering føjer IPCR-rundbordsmøder til værktøjskassen og bringer formandskabet på banen (typisk formanden for Coreper II eller en fagspecialist på rådgiverviveau ved de faste repræsentationer, men i undtagelsestilfælde blev rundbordsmøderne afholdt på ministerplan).

Aktører

|

|

Det roterende formandskab (typisk formanden for Coreper) overtager styringen

|

|

|

På Det Europæiske Råds vegne, formandens kabinet

|

|

|

På Kommissionens vegne, vicegeneralsekretær/GD-niveau og/eller fagspecialister

|

|

|

På EU-udenrigstjenestens vegne, vicegeneralsekretær-/direktørniveau og/eller fagspecialister

|

|

|

På GSR's vegne, generalsekretærens kabinet, ICPR-holdet og de ansvarlige GD'er

|

Aktiviteternes omfang At danne sig et fælles samlet billede af situationen og gradvist øge bevidstheden om flaskehalse eller mangler på hvert af de tre niveauer med henblik på at tage hånd om dem på det politiske plan, at træffe beslutninger ved bordet, hvis de henhører under deltagerne, eller at udarbejde forslag til handling, der videregives til Coreper II og op til Rådet.

Delt situationsbevidsthed:

|

|

(ikke aktiv): ICPR's overvågningssider kan udvikles til at spore udviklingen i situationer, der kan eskalere til en krise med konsekvenser for EU

|

|

|

(Oplysningsudveksling i tilknytning til ICPR): ISAA-rapporterne vil blive udarbejdet af den tjenestegren, der er ansvarlig for ISAA-rapporterne, på grundlag af input fra Kommissionens tjenestegrene, EU-Udenrigstjenesten og medlemsstaterne (via IPCR-spørgeskemaerne)

|

|

|

(Fuld aktivering af IPCR): ud over ISAA-rapporterne samler IPCR-rundbordsmøderne forskellige berørte aktører fra medlemsstaterne, Kommissionen, EU-Udenrigstjenesten, de relevante agenturer, osv., med henblik på at drøfte mangler og flaskehalse

|

Samarbejde og reaktion:

Aktivere/synkronisere yderligere krisestyringsmekanismer/-instrumenter afhængigt af hændelsens karakter og indvirkning. Disse kan eksempelvis omfatte EU-civilbeskyttelsesmekanismen, rammen for EU's fælles diplomatiske reaktion på ondsindede cyberaktiviteter eller den »fælles ramme for imødegåelse af hybride trusler«.

Krisekommunikation:

For at støtte udarbejdelsen af fælles budskaber eller udvikle de mest effektive kommunikationsredskaber kan formandskabet aktivere IPCR's netværk til krisekommunikation efter at have rådført sig med de relevante tjenestegrene i Kommissionen, GSR og EU-Udenrigstjenesten.

3. STYRING AF CYBERSIKKERHEDSKRISER I ARGUS — UDVEKSLING AF OPLYSNINGER I KOMMISSIONEN

Da man stod overfor uventede kriser, som krævede handling på europæisk plan, dvs. terrorangrebene i Madrid (marts 2004), tsunamien in Sydøstasien (december 2004) og terrorangrebene i London (juli 2005), oprettede Kommissionen i 2005 ARGUS-koordineringssystemet understøttet af et overordnet og hurtigt varslingssystem med samme navn (5)

(6). Dette system har til formål at skabe en specifik krisekoordineringsproces i tilfælde af en større krise, som berører flere sektorer, for at muliggøre tidstro udveksling af kriserelaterede oplysninger og sikre hurtig beslutningstagning.

ARGUS har to faser afhængigt af, hvor alvorlig hændelsen er:

|

|

Fase I: anvendes til at udveksle oplysninger om en krise af begrænset omfang

Eksempler på nyligt indberettede Fase I-hændelser omfatter skovbrandene i Portugal og Israel, angrebet i Berlin i 2016, oversvømmelser i Albanien, orkanen Matthew i Haiti og tørken i Bolivia. Ethvert GD kan oprette en Fase I-hændelse, når det vurderes, at en situation, som falder inden for dets kompetenceområde, er alvorlig nok til at berettige eller drage fordel af udveksling af oplysninger. Eksempelvis kan GD CNECT eller GD HOME oprette en Fase I-hændelse, når de vurderer, at en cybersituation, som falder inden for deres respektive kompetenceområder, er alvorlig nok til at berettige eller drage fordel af udveksling af oplysninger.

|

|

|

Fase II: udløses i tilfælde af en større krise, som berører flere sektorer, eller en forudseelig eller umiddelbar trussel mod Unionen.